La directive NIS2 est déjà là, et ce n’est pas vraiment une mise à jour mineure. C’est un bond en avant important dans la façon dont les entreprises européennes devront gérer leur cybersécurité, avec plus d’exigences, plus de responsabilité de la direction, et des sanctions qui peuvent être extrêmement élevées.

Pour de nombreuses organisations, le problème n’est pas de savoir ce qu’exige la réglementation, mais comment l’appliquer au quotidien sans trop compliquer les processus ou augmenter les coûts de manière excessive. Et c’est là qu’intervient le bon logiciel.

Choisir les bons outils peut rendre la conformité à la directive NIS2 beaucoup plus facile et efficace. Dans cet article, nous vous présentons les meilleurs logiciels pour vous aider à vous conformer à la directive NIS 2 sans complications.

Quelles fonctionnalités doit avoir un logiciel pour se conformer à la directive NIS2 ?

Bien que la directive NIS2 exige un changement profond de la culture organisationnelle et des processus humains, chose qu’aucun outil ne peut résoudre seul par magie, le logiciel est le moteur indispensable qui permet d’exécuter et de démontrer cette conformité.

S’il n’existe pas de logiciel capable de résoudre 100 % de la conformité à lui seul, la plateforme ou l’ensemble de solutions que vous choisissez doit agir comme un écosystème bien huilé. Pour mieux structurer ce dont vous avez besoin, nous avons divisé les fonctionnalités technologiques obligatoires dans les domaines clés suivants :

- 1. Gouvernance, Risque et Conformité (GRC)

-

- Évaluation et gestion des risques : outils pour identifier, analyser et prioriser les cyber-risques, y compris les risques liés aux tiers et à la chaîne d’approvisionnement.

- Audit et conformité réglementaire : génération automatisée de rapports d’état et de tableaux de bord pour démontrer la conformité continue auprès des autorités.

- Sensibilisation et formation : modules intégrés (ou connexion avec des plateformes LMS) pour gérer et auditer la formation en cybersécurité des employés et des dirigeants.

- 2. Prévention et Contrôle d’Accès

-

-

- Gestion des identités et des accès (IAM et MFA) : systèmes qui garantissent l’authentification multifacteur et appliquent des politiques de « moindre privilège » (Zero Trust).

- Gestion des vulnérabilités : analyses automatisées et continues pour détecter les failles dans l’infrastructure et gérer l’application des correctifs.

- Protection des données : fonctionnalités de chiffrement avancé pour sauvegarder les informations confidentielles aussi bien au repos qu’en transit.

-

- 3.Surveillance et détection

-

-

- Supervision continue et traçabilité : enregistrement inaltérable de l’activité (logs) et surveillance 24/7 des réseaux et des systèmes.

- Détection des menaces (SIEM) : centralisation et corrélation des événements de sécurité pour identifier les anomalies ou les comportements suspects en temps réel.

-

- 4. Réponse et Continuité d’Activité

-

- Réponse aux incidents (EDR/XDR) : capacités automatisées pour isoler les appareils compromis, bloquer les attaques et contenir rapidement les menaces.

- Gestion et notification des failles : flux de travail automatisés pour respecter les délais stricts de signalement aux autorités (alertes précoces en 24 et 72 heures).

- Reprise après sinistre (BCP/DRP) : intégration avec des systèmes de sauvegarde immuables et des plans d’urgence pour restaurer les services essentiels sans impact critique.

Quels sont les meilleurs programmes pour se conformer à la directive NIS2 ?

Choisir le bon logiciel est fondamental pour se conformer à la directive NIS2 sans complications. Il n’existe pas un seul logiciel qui couvre tout, mais plutôt différentes solutions qui, combinées, vous permettent de gérer les risques, de protéger vos systèmes et de répondre aux incidents. Voici quelques-uns des meilleurs programmes pour vous conformer à la directive NIS2 et renforcer la cybersécurité de votre entreprise.

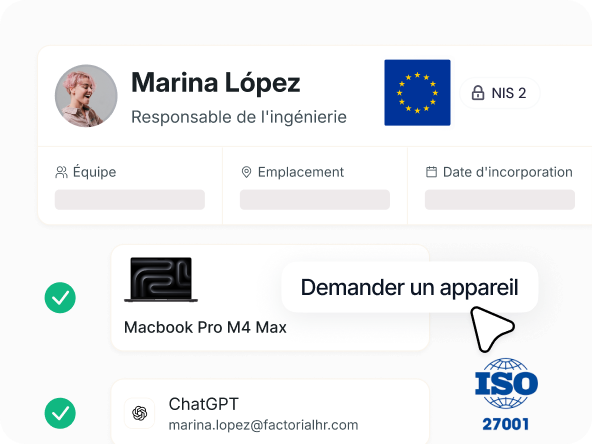

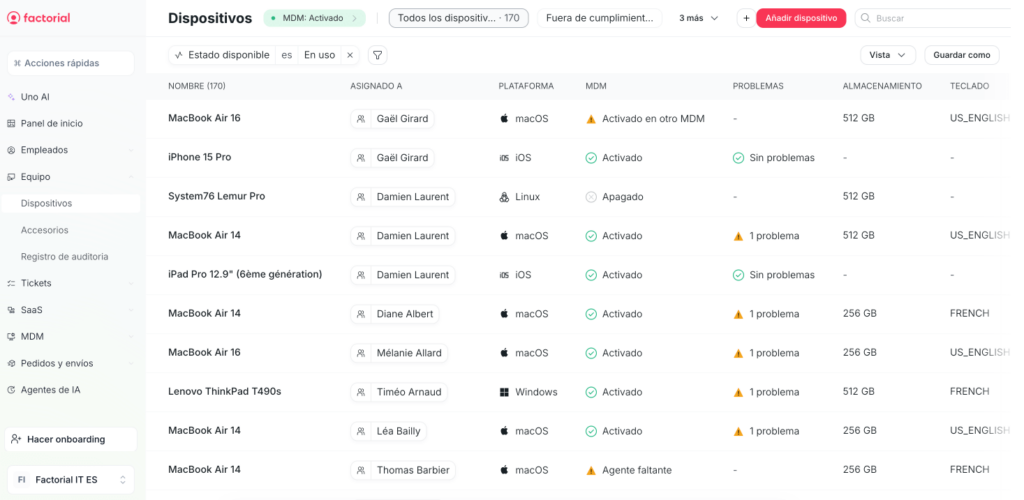

1. Factorial IT

Avant de mettre en œuvre des outils de cybersécurité avancés, il faut savoir clairement quels appareils existent dans l’entreprise et qui y a accès. Sans ce contrôle, se conformer à la directive NIS2 devient beaucoup plus complexe.

C’est là qu’intervient Factorial IT. Il s’agit d’une plateforme qui permet de gérer de manière centralisée l’infrastructure technologique et les appareils de l’entreprise, en simplifiant l’administration informatique et en aidant les équipes à travailler de manière plus sécurisée.

De plus, Factorial IT apporte visibilité et contrôle sur les systèmes, facilitant ainsi le respect des exigences de sécurité et de conformité. Grâce à cela, les organisations peuvent avoir une vision plus claire de leurs actifs technologiques et des processus clés liés à la cybersécurité.

Points forts

- Inventaire dynamique des actifs (ITAM) : conservez un registre centralisé et en temps réel de tout le matériel et les logiciels attribués à chaque employé, contrôlant ainsi votre surface d’attaque comme l’exige NIS2.

- Révocation immédiate des accès : lors du traitement du départ d’un employé, ses accès à toutes les applications de l’entreprise sont automatiquement supprimés, réduisant ainsi le risque de failles internes.

- Approvisionnement basé sur les rôles (IAM) : pendant l’intégration (onboarding), les employés ne reçoivent que les accès nécessaires en fonction de leur rôle et de leur département, conformément aux politiques de contrôle d’accès de la directive.

- Hygiène informatique et gestion des correctifs (MDM) : permet de forcer à distance l’installation de mises à jour sur tous les appareils, atténuant ainsi les vulnérabilités connues.

- Protection des données sur le point de terminaison : applique des politiques obligatoires telles que le chiffrement des disques durs, protégeant les informations au repos contre le vol ou la perte.

- Confinement de base des incidents : bloque ou efface à distance les appareils compromis, évitant ainsi les fuites d’informations.

- Visibilité et atténuation du Shadow IT : surveille l’utilisation d’applications non autorisées pour identifier les risques échappant au contrôle de l’entreprise.

- Traçabilité pour les audits : génère des registres auditables de l’attribution des appareils et des licences, de l’accès des utilisateurs et du respect des politiques de sécurité.

Points à améliorer

- Ne fournit pas de notification et de rapport légal d’incidents : n’inclut pas de flux automatisés ni de modèles pour respecter les délais de NIS2 (24 h / 72 h).

- Ne couvre pas la gestion des risques dans la chaîne d’approvisionnement : n’offre pas d’outils pour évaluer la cybersécurité des fournisseurs ou des partenaires externes.

- N’inclut pas de détection proactive ni de réponse avancée : ne dispose pas de SIEM, de XDR ou d’analyse de comportement, et se limite à des actions de base sur les appareils.

- N’effectue pas d’analyse continue des vulnérabilités : ne détecte pas les CVE en temps réel sur les serveurs, les applications ou l’infrastructure réseau.

- Ne couvre pas la continuité d’activité ni la reprise (BCP/DRP) : ne gère pas les sauvegardes et n’orchestre pas la restauration des services après des incidents.

- Ne permet pas de gérer les crises ni les simulations : ne dispose pas de playbooks ni d’outils pour planifier et exécuter des simulations de cyberattaques.

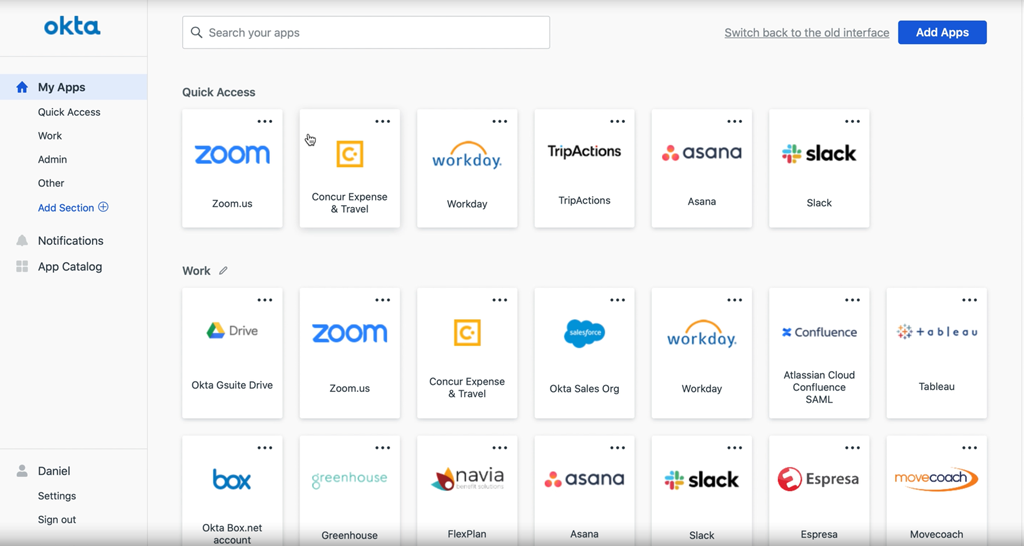

2. Okta

Okta est une plateforme de gestion des identités et des accès (IAM) dans le cloud, utilisée pour s’assurer que les bonnes personnes obtiennent les bons accès aux applications et aux ressources numériques au sein d’une entreprise. Elle est conçue pour centraliser le contrôle des identités, automatiser les processus d’authentification et d’autorisation, et appliquer des politiques d’accès cohérentes dans des environnements de travail modernes et des applications SaaS.

Son approche permet aux équipes informatiques et de sécurité de réduire la complexité de l’accès aux systèmes de l’entreprise, d’améliorer la protection contre les accès non autorisés et d’appliquer de bonnes pratiques d’authentification (comme le SSO ou le MFA).

Points forts

- Gestion centralisée des identités (IAM) : contrôle et administre les identités, l’authentification et les autorisations à partir d’une seule plateforme, facilitant le respect des politiques d’accès.

- Authentification unique (SSO) et fédération : offre une authentification unique pour accéder à de multiples applications avec un seul ensemble d’identifiants.

- Authentification multifacteur (MFA) avancée : ajoute des couches de sécurité supplémentaires pour vérifier les identités et réduire le risque d’accès compromis.

- Automatisation du cycle de vie des utilisateurs : simplifie la création et la suppression de comptes en fonction des changements de rôles et des politiques de l’entreprise.

- Annuaires universels et synchronisation : intègre et synchronise les identités provenant de multiples sources (AD/LDAP) pour maintenir la cohérence des accès.

Points à améliorer

- Ne fournit pas de surveillance des menaces en temps réel : Okta n’agit pas comme un SIEM ou un outil de détection d’intrusions par lui-même.

- N’exécute pas de réponse technique automatique aux incidents : la plateforme gère les accès et les identités, mais n’isole ni ne remédie aux systèmes compromis.

- Ne couvre pas la continuité d’activité ou la récupération technique : son objectif est le contrôle d’accès, non les sauvegardes ou les restaurations.

- Nécessite une intégration avec d’autres outils spécialisés : pour couvrir tous les aspects techniques de NIS2 (détection, correctifs, réponse avancée), il est nécessaire de la combiner avec des solutions dédiées.

- Ne gère pas les vulnérabilités de l’infrastructure : n’effectue pas d’analyses ni d’évaluations de sécurité des serveurs, des réseaux ou des applications externes.

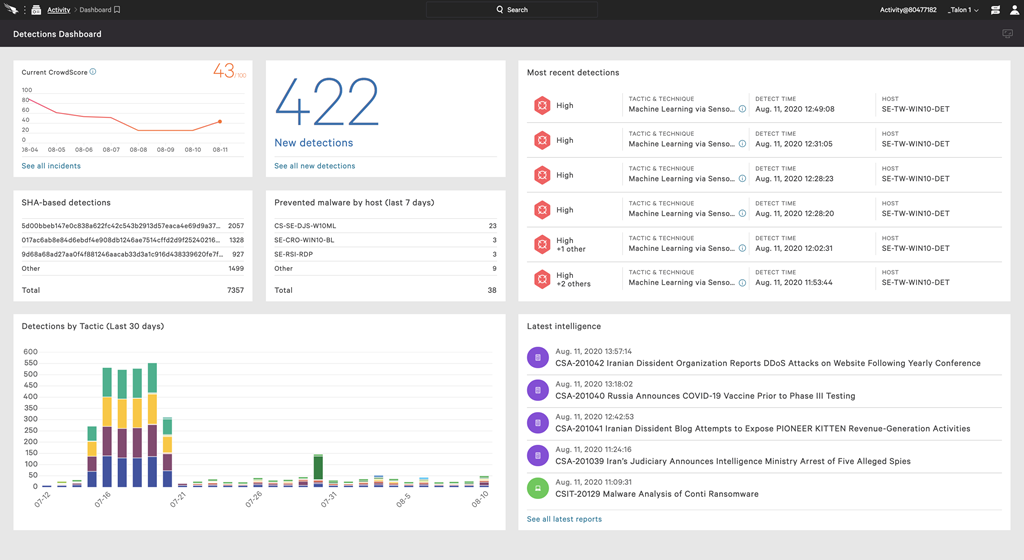

3. CrowdStrike

CrowdStrike est une entreprise de cybersécurité très populaire grâce à sa plateforme Falcon, une solution de protection et de réponse face aux menaces qui s’installe sur les points de terminaison (endpoints) et collecte des données de sécurité dans toute l’organisation. Son approche combine l’intelligence artificielle et l’analyse avancée pour détecter, investiguer et répondre rapidement aux failles ou aux comportements suspects.

La plateforme Falcon est utilisée pour renforcer la posture de sécurité d’entreprises de toutes tailles et de tous secteurs, aidant à réduire les temps de détection et de réponse face à des menaces sophistiquées.

Points forts

- Détection et réponse avancées (EDR/XDR) : surveille en permanence les endpoints et corrèle les signaux pour identifier les menaces, les anomalies et les comportements malveillants en temps réel.

- Chasse aux menaces (Threat Hunting) et analyse : intègre des renseignements sur les menaces et des capacités de recherche proactive pour investiguer et anticiper les attaques.

- Protection unifiée dans le cloud et sur les endpoints : fournit une défense intégrale sur les appareils, les applications et les charges de travail dans le cloud sous un même tableau de bord.

- Capacités de SIEM/XDR intégrées : certains modules offrent des capacités de corrélation d’événements et de réponse étendue au-delà des endpoints.

- Services gérés (MDR/MXDR) : options avec gestion continue par des experts, élargissant la visibilité et la capacité de réponse sans avoir besoin d’opérer en interne.

Points à améliorer

- N’est pas une solution de conformité réglementaire en soi : renforce la sécurité opérationnelle, mais ne documente ni ne centralise les preuves de conformité légale comme l’exige NIS2.

- Ne gère pas les politiques d’accès ou d’identité (IAM) : pour la gestion des accès et le contrôle des identités, il est nécessaire de l’intégrer à des solutions spécifiques telles qu’Okta ou d’autres IAM.

- Ne couvre pas la continuité d’activité/récupération automatique : son approche est axée sur la détection et la réponse, et non sur les sauvegardes ou la restauration de services critiques.

- Ne remplace pas les outils d’audit documentaire : ne génère pas de rapports de conformité structurés ni de modèles pour les notifications réglementaires.

- Nécessite une intégration avec des outils GRC : pour démontrer la conformité à NIS2 lors des audits, il est nécessaire de combiner CrowdStrike avec des plateformes de gestion des risques et de conformité.

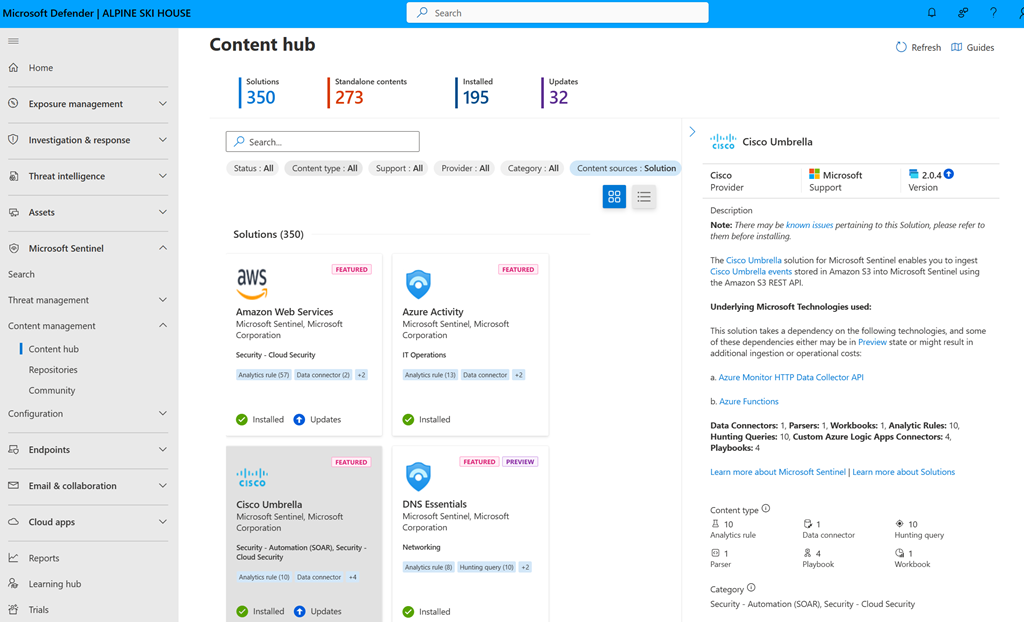

4. Microsoft Sentinel

Microsoft Sentinel est une plateforme de sécurité dans le cloud qui combine un SIEM (Security Information and Event Management) moderne avec des capacités avancées d’orchestration et de réponse (SOAR), d’analyse de comportement (UEBA) et de renseignement sur les menaces.

Cette plateforme est conçue pour fournir une visibilité centralisée des événements de sécurité, corréler les données provenant de multiples sources et aider les équipes de sécurité à détecter, investiguer et répondre aux menaces dans des environnements multicloud et multiplateformes.

Points forts

- Détection et corrélation d’événements (SIEM) : unifie et analyse de grands volumes de données de sécurité pour identifier les menaces et les anomalies dans toute l’infrastructure de l’entreprise.

- Orchestration et automatisation (SOAR) : automatise les réponses aux incidents et les flux de travail de sécurité pour réduire les temps de réaction.

- Visibilité multicloud et multiplateforme : collecte des données à partir d’applications, de réseaux, de points de terminaison et de services cloud depuis de multiples sources.

- Intégration avec XDR et Microsoft Defender : combine la visibilité du SIEM avec des capacités étendues de détection et de réponse pour une approche de sécurité unifiée.

- Renseignement sur les menaces et analyse avancée : intègre l’IA et l’apprentissage automatique pour enrichir la détection et la priorisation des alertes.

Points à améliorer

- Ne couvre pas la gestion documentaire de la conformité réglementaire : bien qu’il permette de générer des événements et des alertes, il ne documente pas les politiques ni les preuves de conformité à lui seul.

- Ne remplace pas les plateformes GRC : pour la gestion, la planification et le reporting de la conformité NIS2, il est nécessaire de l’intégrer à des outils de gestion des risques et de réglementation.

- Nécessite de la configuration et de l’expertise : son déploiement et son ajustement pour en tirer la pleine valeur peuvent nécessiter des ressources spécialisées en SIEM/SOAR.

- Ne gère pas la continuité d’activité (BCP/DRP) : Sentinel n’effectue pas de sauvegardes et n’orchestre pas la récupération automatique des services après un incident.

- Ne couvre pas complètement l’IAM : ne gère pas les identités ni les accès de manière native (doit être intégré à des solutions d’identité comme Azure AD ou d’autres IAM).

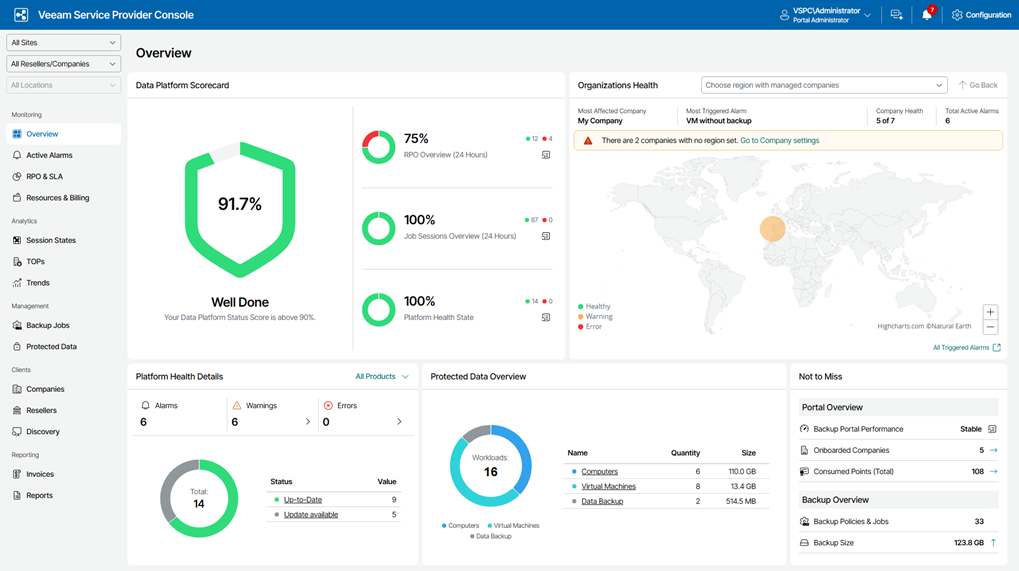

5. Veeam

Veeam est une plateforme spécialisée dans la protection des données, les sauvegardes et la reprise après sinistre. C’est une solution très populaire parmi les entreprises qui cherchent à garantir la disponibilité de leurs informations et à être prêtes en cas de pannes ou de cyberattaques.

Son logiciel permet de créer des sauvegardes de systèmes physiques, virtuels et dans le cloud, et de les restaurer rapidement en cas de perte de données. Grâce à cela, les organisations peuvent assurer la continuité de leur activité et disposer de systèmes fiables pour se rétablir après des incidents ou des audits.

Points forts

- Sauvegardes et restauration fiables : protège les données et les systèmes critiques avec des sauvegardes robustes capables d’être restaurées rapidement après des pannes ou des attaques.

- Protection hybride et dans le cloud : couvre les charges de travail locales et dans de multiples clouds, maintenant la résilience des données dans n’importe quel environnement.

- Stockage immuable contre la manipulation : permet d’utiliser des référentiels immuables qui rendent difficile la modification ou la suppression de sauvegardes face à des attaques par ransomware.

- Automatisation des opérations de sauvegarde : la planification et la gestion des sauvegardes depuis une console centrale facilitent le maintien continu de copies valides.

- Rapports prêts pour l’audit : génère des rapports qui aident à prouver que les données sauvegardées sont protégées et prêtes pour la récupération et la conformité.

Points à améliorer

- N’est pas une plateforme de surveillance de la sécurité : Veeam ne détecte pas les menaces ou les anomalies en temps réel comme le ferait un SIEM ou des solutions de détection avancées.

- Ne gère pas les identités ou les contrôles d’accès (IAM) : son objectif est les sauvegardes et la récupération, non l’authentification ou les politiques d’accès des utilisateurs.

- N’offre pas d’orchestration technique de réponse aux incidents : la récupération des systèmes doit être initiée manuellement par les équipes ou intégrée à des outils externes.

- Ne remplace pas les plateformes GRC pour une conformité complète : Veeam fournit la preuve des sauvegardes, mais un logiciel de conformité est nécessaire pour organiser les contrôles, les risques et les rapports réglementaires.

- Ne fournit pas d’analyse ou de gestion des vulnérabilités de l’environnement : n’analyse ni ne priorise les failles de sécurité dans les systèmes ou les applications.

Quels logiciels choisir selon ses besoins ?

Se conformer à la directive NIS2 ne signifie pas que vous deviez acquérir et implémenter ces cinq logiciels d’un coup. La réglementation stipule que les mesures de sécurité doivent être proportionnées à la taille de votre entreprise et au niveau de risque de votre secteur.

Au lieu d’essayer de tout couvrir dès le premier jour, la meilleure stratégie consiste à construire un écosystème en combinant 2 ou 3 solutions qui couvrent vos failles les plus urgentes. Voici trois combinaisons stratégiques :

| Approche principale | Logiciel | Profil d’entreprise | Domaines NIS2 |

| Prévention et protection | Factorial IT + Okta + CrowdStrike | Entreprises avec beaucoup de travail à distance qui doivent sécuriser l’accès au cloud. | Identité, contrôle des appareils et accès sécurisés (Zero Trust). |

| Protection et récupération | Factorial IT + CrowdStrike + Veeam | Organisations qui gèrent des données sensibles et ne peuvent pas se permettre d’arrêter leurs opérations. | Contrôle organisationnel, blocage des menaces sur les endpoints et sauvegardes immuables. |

| Contrôle et surveillance | Factorial IT + Okta + Microsoft Sentinel | Moyennes/grandes entreprises qui doivent se conformer à des exigences strictes en matière d’audit. | Cycle de vie des employés, accès centralisés et journalisation des activités 24/7 (SIEM). |