La directive NIS2 n’est plus un projet d’avenir, elle est déjà là. Des milliers d’entreprises et de fournisseurs doivent s’adapter à des exigences de cybersécurité beaucoup plus strictes afin de protéger leurs systèmes et d’éviter d’éventuelles sanctions.

Le problème est qu’il n’est pas simple de se confronter au texte juridique. Pour de nombreux responsables informatiques ou dirigeants, passer de la théorie à la pratique peut s’avérer confus et peu utile.

C’est pourquoi nous allons simplifier les choses : vous trouverez ci-dessous une checklist NIS2 claire et pratique. Elle inclut les 10 mesures de l’Article 21 expliquées étape par étape afin que vous puissiez évaluer votre entreprise, détecter les failles et commencer à vous y conformer dès aujourd’hui.

1. Politiques d’analyse des risques et de sécurité de l’information

La première étape pour se conformer à la directive NIS2 est de connaître les menaces auxquelles vous êtes confronté. La directive exige que la cybersécurité ne soit plus improvisée, mais qu’elle soit formellement organisée. Il ne suffit pas d’installer des outils de protection, vous devez également savoir clairement ce que vous protégez et selon quelles normes.

Pour valider ce point de votre checklist, assurez-vous de disposer des éléments suivants :

-

Inventaire des actifs : savoir exactement quels matériels, logiciels, systèmes et données critiques l’entreprise gère. Si vous ne savez pas ce que vous possédez, vous ne pouvez pas le protéger.

-

Analyse de risques périodique : disposer d’une cartographie à jour qui identifie les vulnérabilités de vos systèmes et évalue l’impact réel d’une cyberattaque sur les opérations de l’entreprise.

-

Politique de sécurité de l’information : un document officiel approuvé par la direction qui définit les règles et procédures de gestion et de protection des informations au quotidien au sein de l’organisation.

Exemple pratique

Prenez l’exemple d’une entreprise de taille moyenne spécialisée dans la production et la distribution de produits alimentaires, un secteur considéré comme essentiel par la directive NIS2. Lors de la révision de son inventaire, elle identifie que le système industriel SCADA, chargé de contrôler les températures des chambres froides, est son actif le plus critique.

L’analyse des risques montre que si un ransomware venait à affecter ces capteurs, la chaîne du froid serait rompue, des tonnes de produits seraient perdues et la chaîne d’approvisionnement serait interrompue.

Pour éviter cela, la direction approuve une politique de sécurité officielle obligeant à isoler le réseau des machines, de sorte qu’il ne soit pas connecté au Wi-Fi des bureaux, et interdit l’utilisation de clés USB sur les équipements de l’usine.

2. Protocoles de gestion et de réponse aux incidents

Subir une cyberattaque n’est plus seulement un problème technique. Avec la directive NIS2, c’est aussi une question juridique avec des délais très stricts. Lorsqu’un incident grave survient, il n’y a pas de place pour l’improvisation. La directive exige que vous ayez défini la marche à suivre dès les premiers instants, qui dirige la réponse et qui vous devez informer.

Pour valider ce point, votre organisation devrait disposer des éléments suivants :

-

Plan de réponse aux incidents : un document pratique détaillant étape par étape comment détecter, contenir, analyser et résoudre une menace. Par exemple, isoler les équipements infectés par un ransomware dès les premiers instants.

-

Rôles définis et cellule de crise : il doit être clair qui prend les décisions clés au niveau de l’entreprise et qui est en charge de la réponse technique, qu’il s’agisse d’une équipe interne ou d’un prestataire externe.

- Protocole de notification : c’est l’un des changements majeurs de la NIS2, vous ne pouvez plus dissimuler un incident. Vous avez besoin d’une procédure claire pour notifier les autorités nationales [comme l’ANSSI en France] dans les délais impartis :

-

-

Dans les premières 24 heures, une alerte précoce est envoyée dès la détection de l’incident.

-

Dans un délai maximum de 72 heures, une notification formelle est effectuée avec une première évaluation de l’impact.

-

Dans un délai d’un mois, un rapport complet relatant les événements et les mesures appliquées est présenté.

-

Exemple pratique

Imaginez un réseau d’hôpitaux régionaux, dans le secteur de la santé, considéré comme une Entité Essentielle. Un vendredi à l’aube, un malware bloque l’accès au système des dossiers médicaux aux urgences.

En suivant son plan de réponse, l’équipe technique intervient immédiatement et isole les serveurs affectés pour éviter que l’infection ne se propage à d’autres centres.

Au lieu d’essayer de gérer la situation en silence, le responsable de la conformité active le protocole. Avant que 24 heures ne s’écoulent, il envoie une alerte précoce aux autorités nationales. En moins de 72 heures, alors que les systèmes sont déjà en cours de rétablissement, ils procèdent à la notification formelle avec une première évaluation et confirment que la prise en charge des patients n’a pas été gravement impactée.

Grâce à une réponse rapide et transparente, ils parviennent non seulement à maîtriser l’incident, mais ils évitent également les sanctions prévues par la directive en cas de dissimulation.

3. Continuité d’activité, sauvegardes et gestion de crise

La cybersécurité absolue n’existe pas. Tôt ou tard, une attaque ou une défaillance grave peut outrepasser les défenses. La directive NIS2 part de ce postulat et met l’accent sur un point clé : que votre entreprise soit capable de continuer à fonctionner, de protéger ce qui est critique et de se rétablir rapidement sans avoir à payer les attaquants.

Pour considérer ce point de votre checklist comme validé, vous devriez disposer des éléments suivants :

-

Plan de continuité d’activité (PCA) : il définit comment l’entreprise continuera d’opérer en cas de défaillance des systèmes. Il inclut des scénarios prévoyant un travail manuel ou avec des services limités en attendant la résolution de l’incident.

-

Sauvegardes immuables : il ne suffit pas de faire de simples backups. Elles doivent être isolées du réseau principal et protégées afin de ne pouvoir être ni modifiées ni chiffrées en cas d’attaque.

-

Plan de reprise d’activité (PRA) : un guide technique clair pour restaurer les systèmes et les données à partir des sauvegardes et revenir à la normale le plus rapidement possible.

Exemple pratique

Imaginez une entreprise de gestion et d’approvisionnement en eau, considérée comme une entité essentielle. Une cyberattaque met hors service ses serveurs centraux.

Grâce à son plan de continuité, les opérateurs savent comment passer en contrôle manuel des vannes, et l’approvisionnement de la ville n’est pas interrompu. En parallèle, l’équipe informatique déploie le plan de reprise. Elle vérifie que les sauvegardes, stockées hors réseau, n’ont pas été affectées et commence à restaurer les systèmes.

En moins de 48 heures, l’entreprise reprend un fonctionnement normal. Il n’a pas été nécessaire de payer les attaquants et le service à la population a été maintenu tout au long de l’incident.

4. Sécurité de la chaîne d’approvisionnement

Il s’agit de l’un des changements les plus importants de la NIS2. Protéger votre entreprise ne sert pas à grand-chose si les fournisseurs avec lesquels vous travaillez constituent le maillon faible. La réglementation élargit son champ d’action et vous oblige à prendre en compte les risques introduits par les tiers, qu’il s’agisse de votre fournisseur cloud ou de toute autre entreprise ayant accès à vos systèmes.

Pour vous conformer à cette exigence, vous devez maîtriser les points suivants :

-

Inventaire des prestataires critiques : identifier quelles entreprises externes ont accès à vos systèmes, réseaux ou données sensibles.

-

Évaluation des risques liés aux tiers : demander aux fournisseurs de prouver leur niveau de cybersécurité avant de signer ou de renouveler un contrat. Cela peut se faire par le biais de questionnaires, d’audits ou de certifications telles que l’ISO 27001.

-

Clauses contractuelles de sécurité : intégrer des obligations claires dans les contrats. Par exemple, exiger que le fournisseur signale tout incident dans un délai imparti ou qu’il garantisse des mesures telles que le chiffrement des informations.

Exemple pratique

Imaginez une grande entreprise de gestion des déchets, considérée comme une entité importante. Elle utilise un logiciel externe pour optimiser les itinéraires de collecte.

Dans le cadre de son adaptation à la NIS2, l’équipe des achats révise sa politique conjointement avec la direction. Avant de renouveler le contrat, elle exige du fournisseur qu’il prouve la réalisation régulière de tests de sécurité.

De plus, elle ajoute une clause obligeant le fournisseur à notifier toute faille en moins de 12 heures. S’il ne remplit pas ces exigences, l’entreprise décide de ne pas renouveler le contrat et se tourne vers une alternative plus sûre.

5. Sécurité dans l’acquisition, le développement et la maintenance

La sécurité ne peut être ajoutée à la fin comme un simple correctif. Elle doit être présente dès le départ. La NIS2 insiste sur cette approche (security by design) et exige l’application de contrôles de cybersécurité à chaque fois que vous achetez de la technologie, développez des logiciels ou mettez à jour des systèmes.

Pour répondre à ce point, l’organisation devrait s’assurer des éléments suivants :

-

Gestion des vulnérabilités et des correctifs : disposer d’un processus clair pour appliquer les mises à jour critiques le plus rapidement possible. Qu’il soit automatisé ou planifié, l’objectif est d’éviter que les failles connues ne deviennent une porte d’entrée pour les attaquants.

-

Politiques d’acquisition sécurisée : avant d’intégrer tout équipement ou logiciel, l’équipe informatique doit vérifier qu’il répond à des critères de sécurité minimaux. Par exemple, en s’assurant qu’il ne comporte pas de mots de passe par défaut ni de configurations non sécurisées.

-

Développement sécurisé : si l’entreprise développe ses propres logiciels, il est essentiel que les équipes suivent les bonnes pratiques dès le début pour éviter les vulnérabilités courantes.

Exemple pratique

Imaginez une entreprise de transport ferroviaire, considérée comme une entité essentielle. Elle décide d’installer de nouvelles caméras de vidéosurveillance connectées au réseau dans ses gares.

Avant de les déployer, l’équipe de cybersécurité examine les appareils et détecte un problème. Les caméras intègrent un mot de passe d’usine connu et ne permettent pas de le modifier. Face à ce risque, elle refuse l’achat et exige un modèle permettant la gestion des identifiants et la réception de mises à jour de sécurité.

Parallèlement, l’entreprise a mis en place un système permettant aux serveurs gérant la billetterie de se mettre à jour automatiquement dès l’apparition de correctifs critiques. De cette manière, elle réduit au minimum la durée pendant laquelle elle peut être exposée.

6. Politiques d’évaluation de l’efficacité des mesures de sécurité

L’installation d’un pare-feu ou la possession d’un manuel ne suffisent pas si vous ne vérifiez pas régulièrement que tout fonctionne comme il se doit. La NIS2 met l’accent sur l’amélioration continue. Vous ne pouvez pas considérer votre sécurité comme un fait acquis, vous devez la tester et prouver, données à l’appui, qu’elle demeure efficace face aux nouvelles menaces.

Pour vous conformer à cette exigence, votre checklist devrait inclure les éléments suivants :

-

Audits de sécurité réguliers : des examens internes et externes permettant de valider le respect des politiques et le niveau réel de protection.

-

Tests d’intrusion (pentests) et analyses de vulnérabilités : simuler des attaques contrôlées contre vos systèmes pour identifier les points d’entrée qu’un véritable attaquant pourrait exploiter.

-

Indicateurs (métriques) pour la direction : des rapports clairs et réguliers présentant l’état de la sécurité, les risques détectés et les temps de réponse. La direction doit avoir de la visibilité car elle porte la responsabilité finale.

Exemple pratique

Imaginez une institution bancaire ou de crédit. Elle vient de lancer une nouvelle application mobile pour ses clients.

Pour valider sa sécurité, elle ne se contente pas de faire confiance au développement interne et fait appel à une équipe externe pour tester l’application. Lors de la simulation, ils détectent une faille permettant de contourner la connexion.

Le problème est corrigé avant d’affecter le moindre utilisateur et le responsable de la sécurité présente les résultats à la direction. Cela permet non seulement d’améliorer la protection, mais aussi de justifier l’investissement dans la cybersécurité avec des données concrètes.

7. Pratiques de base d’hygiène informatique et formation continue

Le point faible de nombreuses entreprises ne se situe pas dans la technologie, mais chez les personnes. La NIS2 met l’accent sur la formation et exige que les employés tout comme les dirigeants sachent identifier les menaces et adopter un comportement sécurisé au quotidien.

Pour valider ce point, l’organisation devrait s’assurer des éléments suivants :

-

Formation continue en cybersécurité : des programmes adaptés à chaque profil pour apprendre à détecter les risques tels que le phishing ou l’ingénierie sociale.

-

Simulations de phishing : l’envoi d’e-mails contrôlés pour évaluer le comportement des employés et renforcer la sensibilisation de manière pratique.

-

Bonnes pratiques quotidiennes : des règles claires concernant l’utilisation de mots de passe robustes, le verrouillage des appareils, l’utilisation des réseaux et le traitement des informations sensibles.

Exemple pratique

Imaginez une grande entreprise du secteur de l’énergie. Un employé reçoit un e-mail urgent semblant provenir du directeur général, demandant un virement et le téléchargement d’une pièce jointe.

Grâce à une formation récente, il repère une légère anomalie dans le nom de domaine de l’e-mail. Au lieu d’interagir avec le message, il le signale à l’équipe informatique.

Ce simple geste empêche l’intrusion d’un malware sur le réseau de l’entreprise et bloque une éventuelle attaque avant qu’elle n’ait un impact réel.

8. Procédures d’utilisation de la cryptographie et du chiffrement des données

Si un attaquant parvient à accéder à vos informations, le chiffrement fait toute la différence entre un incident maîtrisé et un problème grave. La NIS2 exige la protection des données sensibles à tout moment, qu’elles soient stockées ou en cours de transmission.

Pour valider ce point, l’organisation devrait s’assurer des éléments suivants :

-

Chiffrement des données stockées : les ordinateurs portables, bases de données et appareils mobiles doivent être protégés par un chiffrement. Ainsi, en cas de perte ou de vol d’un équipement, les informations restent inaccessibles.

-

Chiffrement des données en transit : utilisation de protocoles sécurisés pour les communications et de connexions protégées pour les accès à distance. Cela empêche que les informations soient interceptées lorsqu’elles transitent sur le réseau.

-

Gestion sécurisée des clés : définir comment sont créées, stockées et renouvelées les clés protégeant les données. Sans une gestion rigoureuse, le chiffrement perd une grande partie de sa valeur.

Exemple pratique

Imaginez un laboratoire pharmaceutique qui doit envoyer la formule d’un nouveau médicament depuis son siège social vers une usine de production.

Pour le faire en toute sécurité, ils utilisent un canal chiffré qui protège l’information pendant le transfert. De plus, les systèmes où cette formule est stockée sont également chiffrés.

Quelques semaines plus tard, le vol d’un disque dur survient dans l’usine. Cependant, les données sont illisibles car elles sont protégées et les clés sont gérées correctement. L’incident se limite à la perte matérielle de l’équipement et évite un problème bien plus grave lié à la fuite d’informations critiques.

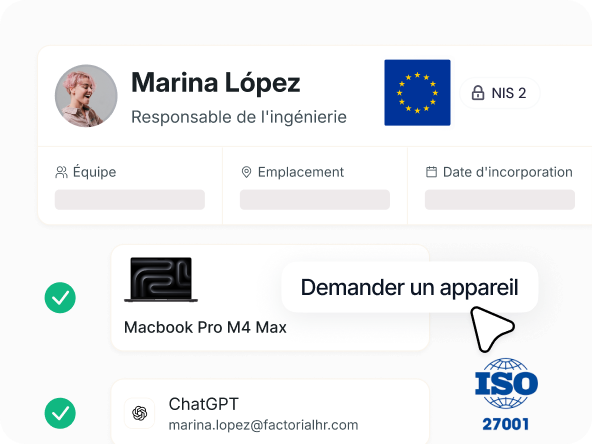

9. Sécurité des RH, contrôle d’accès et gestion des actifs

De nombreuses failles de sécurité ne proviennent pas de hackers sophistiqués, mais d’erreurs internes : un ancien employé ayant conservé un accès actif ou un collaborateur disposant d’autorisations inutiles peut causer des dégâts considérables. La NIS2 impose de contrôler qui accède à vos systèmes, ce qu’ils peuvent y faire et de quelle manière leurs accès sont révoqués lorsqu’ils s’en vont.

Pour vous conformer à ce point, votre checklist devrait inclure :

-

Politiques strictes d’arrivées et de départs (onboarding/offboarding) : automatiser les processus pour que, dès le départ d’un employé, tous ses identifiants, accès et comptes soient immédiatement révoqués.

-

Principe de moindre privilège : chaque employé ne doit avoir accès qu’aux informations et systèmes strictement nécessaires à son travail. Cela limite le risque d’erreurs ou d’abus en interne.

-

Gestion des actifs d’entreprise : utiliser des logiciels permettant de contrôler, bloquer ou effacer à distance les ordinateurs portables et téléphones mobiles professionnels en cas de perte ou de vol.

Exemple pratique

10. Utilisation de l’authentification multifacteur (MFA) et communications sécurisées

Les mots de passe ne suffisent plus à eux seuls pour protéger les systèmes critiques. La NIS2 exige des couches de sécurité supplémentaires pour vérifier l’identité des utilisateurs, ainsi que des canaux de communication ne pouvant être interceptés, en particulier lors de la gestion des incidents.

Pour compléter ce point de la checklist, l’organisation devrait mettre en œuvre :

-

Authentification multifacteur (MFA) : vérification en deux étapes via des applications, des SMS ou des clés de sécurité physiques pour tous les accès au réseau, en donnant la priorité aux connexions VPN, au télétravail et aux comptes administrateurs.

-

Communications internes chiffrées : les messageries instantanées, appels et visioconférences professionnels doivent être protégés par un chiffrement de bout en bout afin de maintenir la confidentialité des informations.

-

Canaux de communication alternatifs d’urgence : disposer d’un système de secours sécurisé pour coordonner la réponse en cas de cyberattaque venant interrompre les services habituels.

Exemple pratique

Imaginez un fournisseur de services cloud. Un attaquant parvient à voler le mot de passe administrateur d’un ingénieur via un phishing.

Lorsqu’il tente d’accéder aux serveurs depuis un autre pays, le système exige la MFA, que seul l’ingénieur peut approuver depuis son téléphone portable, bloquant ainsi l’accès.

L’ingénieur alerte la cellule de crise et l’équipe technique se coordonne via un canal chiffré alternatif, empêchant ainsi l’attaquant, qui pourrait surveiller les e-mails, d’interférer dans la stratégie de défense.