Répondez plus vite aux exigences de NIS2

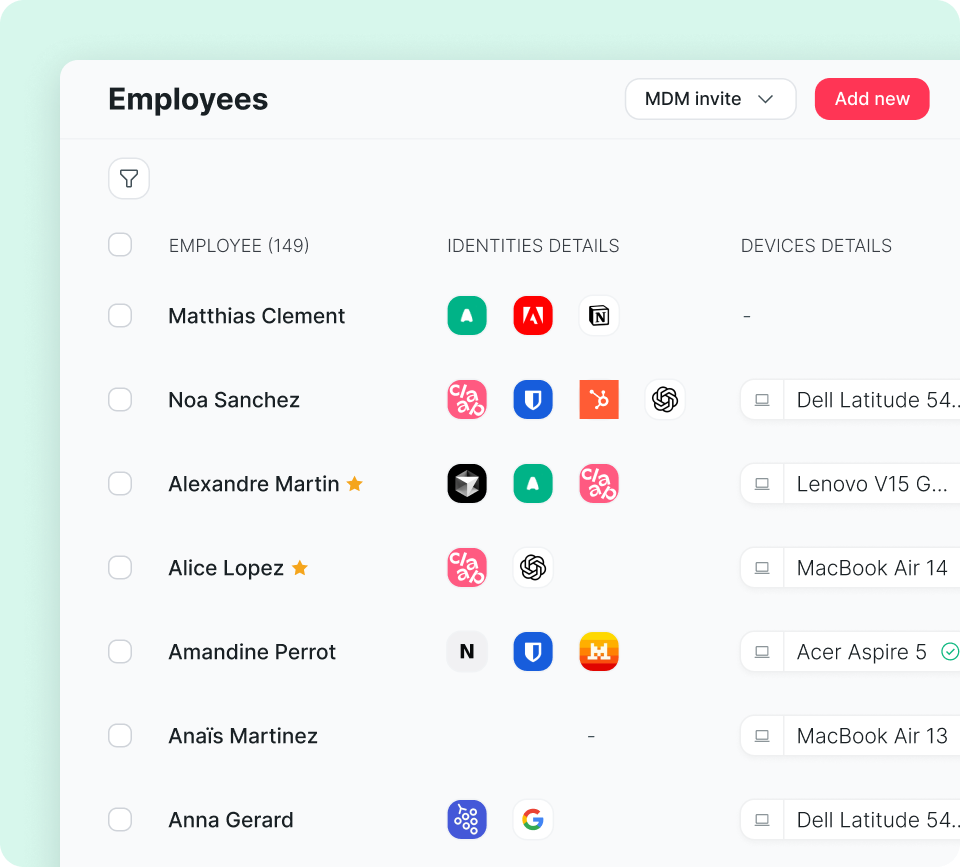

Factorial vous aide à atteindre la conformité en automatisant jusqu’à 65 % du travail. Remplacez les outils fragmentés et les feuilles de calcul vulnérables par un système d’exploitation IT unifié. Automatisez la sécurité des terminaux, contrôlez les accès SaaS et générez facilement les éléments de preuve nécessaires aux audits.

100%

Hébergé dans l’UE

10 M€

Ou 2 % du chiffre d’affaires annuel en amende

160k+

Entreprises concernées par NIS2

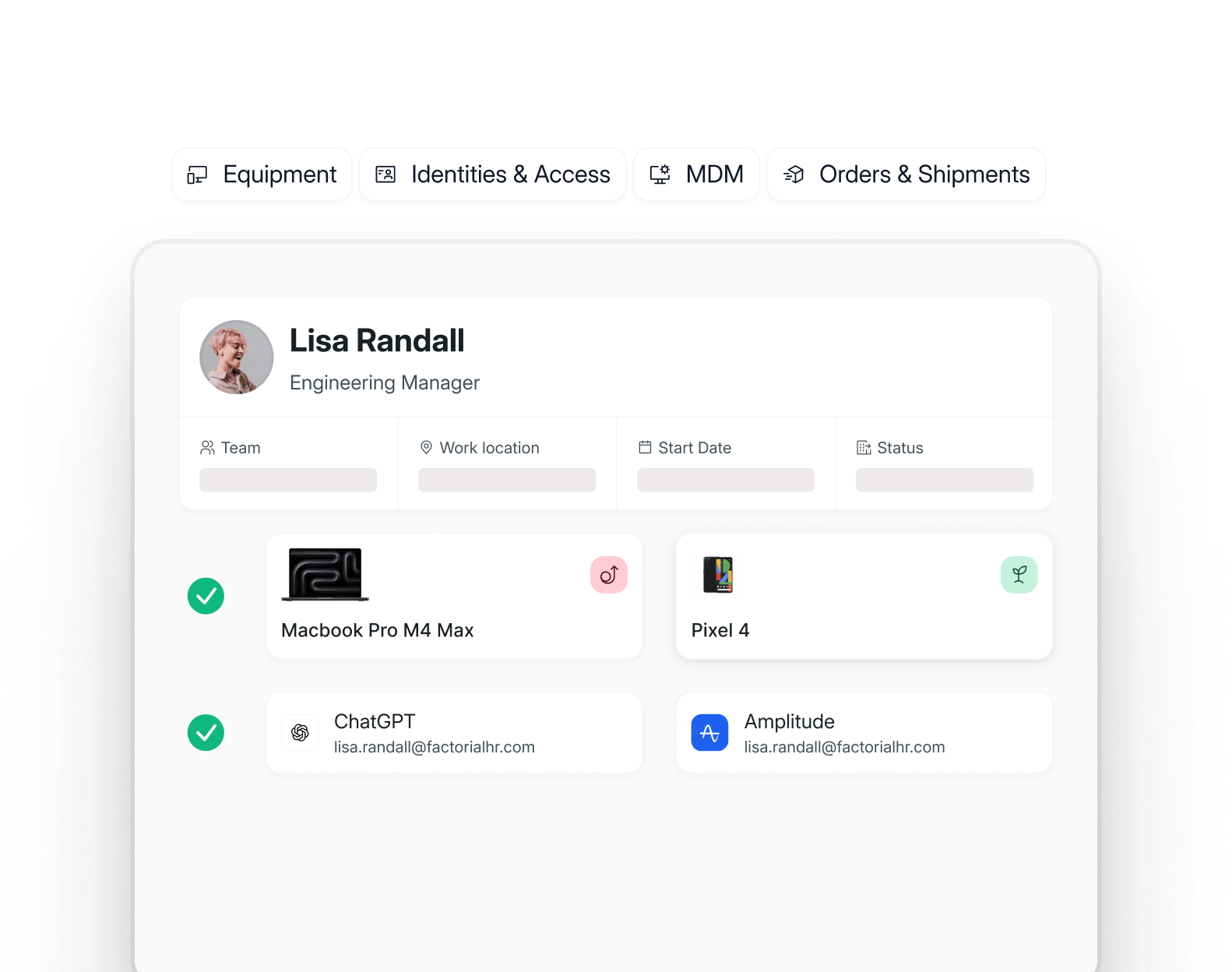

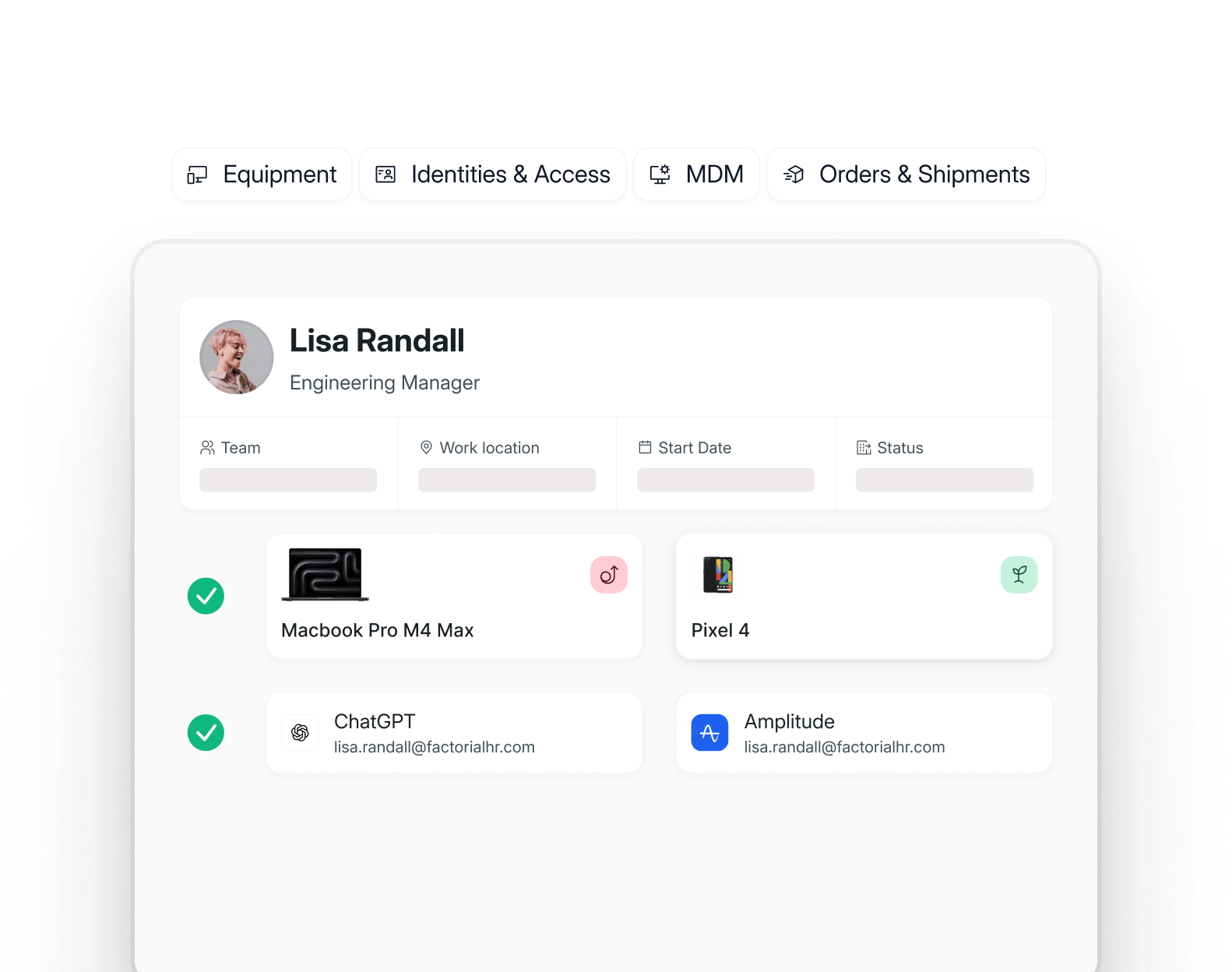

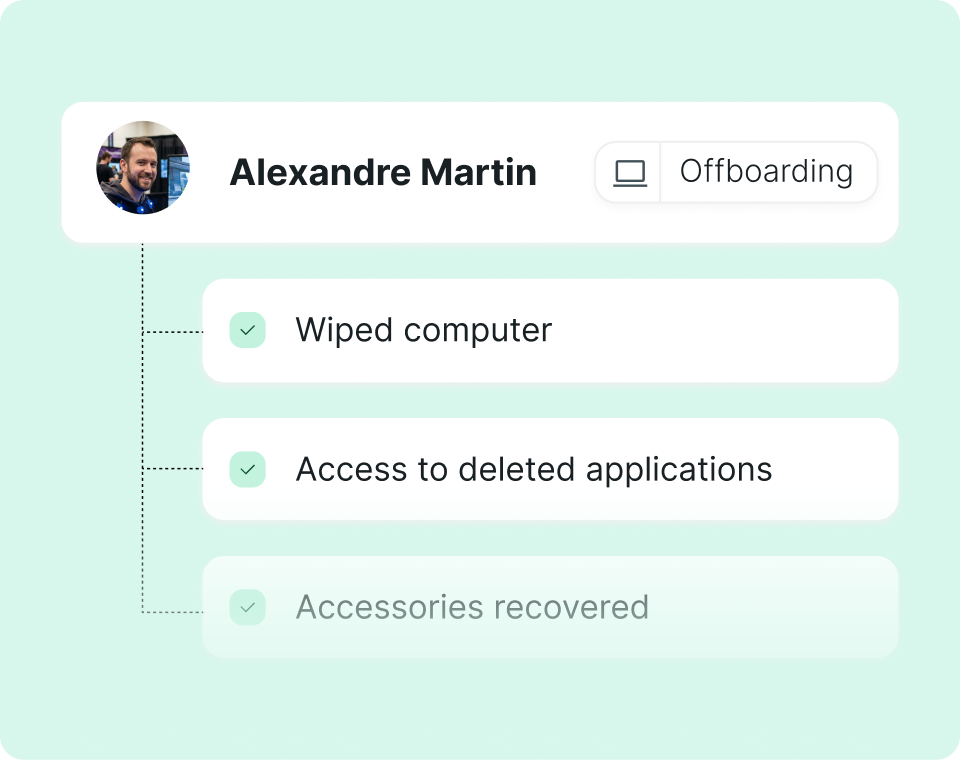

NIS2 : Gestion des accès

Contrôlez qui a accès à quoi dans votre entreprise

La directive NIS2 exige de pouvoir prouver comment les accès sont gérés, et pas seulement d’affirmer qu’ils sont sous contrôle. Factorial IT automatise les arrivées, les changements de poste et les départs, et conserve une trace claire de qui a eu accès à quoi, quand et pourquoi.

- Révoquez automatiquement les accès au départ

- Attribuez les accès selon le rôle et le département

- Exportez des preuves sur les accès et les comptes SaaS

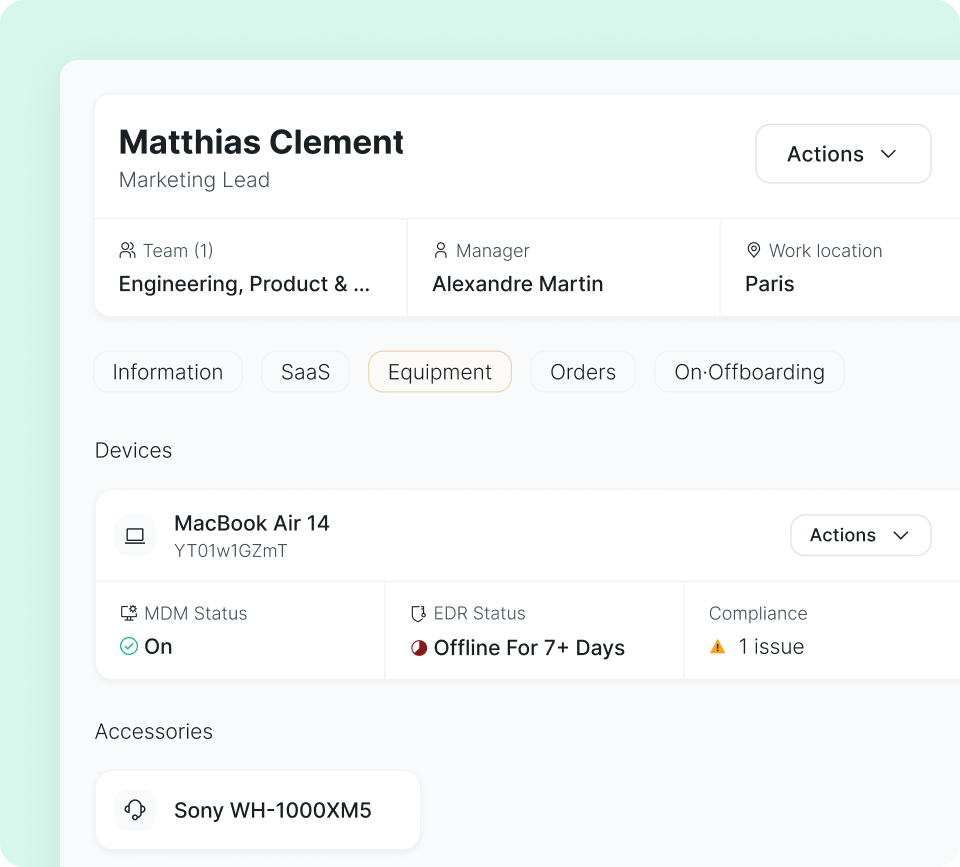

NIS2 : Cryptographie et vulnérabilités

Une base de sécurité pour chaque endpoint

La directive NIS2 exige des mesures techniques pour protéger les données et réduire les risques sur chaque endpoint. Factorial IT standardise le chiffrement et les paramètres de sécurité sur l’ensemble de votre parc, afin que chaque appareil soit protégé dès le départ et que vous puissiez le prouver à tout moment.

- Appliquez et surveillez le chiffrement complet du disque

- Suivez la posture de sécurité et la conformité par appareil

- Déployez des appareils avec des politiques de sécurité dès le premier jour

NIS2 : Preuves et responsabilité

La preuve que les contrôles sont en place

La NIS2 ne consiste pas seulement à mettre en place des contrôles. Elle exige aussi de pouvoir prouver dans la durée que les risques sont gérés et que la diligence raisonnable est appliquée. Factorial IT transforme les opérations IT du quotidien en preuves prêtes pour l’audit, avec une propriété claire, un état de sécurité visible et un historique complet des actions.

- Inventaire des actifs en temps réel avec responsables définis

- Journaux d’audit des actions et des changements

- Rapports de conformité exportables

NIS2 : Gestion des vulnérabilités

Conformité des correctifs sur l’ensemble du parc

La directive NIS2 exige des organisations qu’elles réduisent leur exposition aux vulnérabilités et maintiennent les systèmes dans une configuration sécurisée dans le temps. Factorial IT vous aide à suivre l’état de déploiement des correctifs sur l’ensemble du parc, à repérer les appareils obsolètes ou non conformes, et à conserver une vision claire des failles de sécurité encore présentes.

- Suivez les versions des systèmes et les appareils obsolètes

- Appliquez des configurations de base pour limiter les erreurs de paramétrage

- Exportez des rapports de posture de sécurité pour les audits et contrôles

- Factorial connecte les équipes RH et IT pour que les politiques de sécurité soient appliquées automatiquement De l’onboarding à l’offboarding les accès et les appareils sont mis à jour à chaque changement de rôle. Obtenez des preuves prêtes pour l’audit sans travail manuel

Découvrez comment Factorial vous aide à vous préparer à NIS2

Transformez les exigences de NIS2 en contrôles applicables : gouvernance des accès, configurations de sécurité de base pour les terminaux, état des correctifs et éléments de preuve prêts pour l’audit.

- Contrôle d’accès automatisé : les workflows d’arrivée, de mobilité interne et de départ révoquent immédiatement les accès et évitent les comptes orphelins.

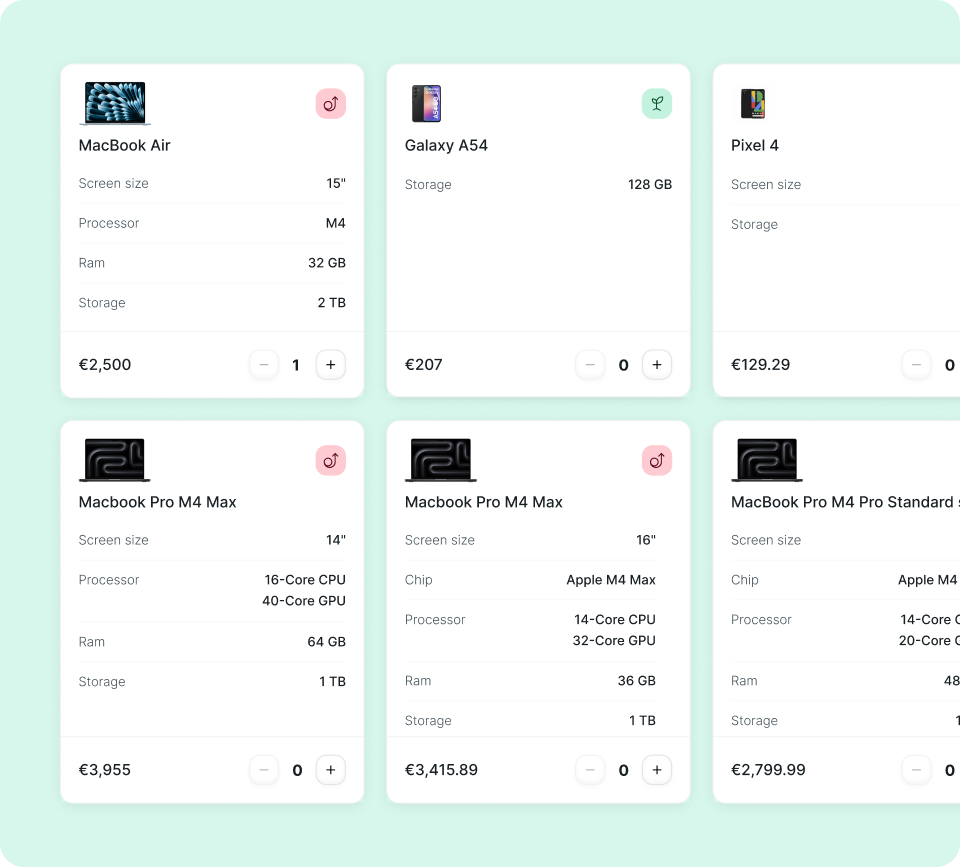

- Sécurité des terminaux par défaut : appliquez le chiffrement et des configurations de référence sur Mac et Windows dès le premier jour.

- Visibilité sur les vulnérabilités et les correctifs : suivez les versions des systèmes d’exploitation, identifiez les appareils obsolètes et réduisez les écarts de sécurité sur l’ensemble du parc.

- Éléments de preuve prêts pour l’audit : inventaire des actifs en temps réel, journaux d’actions et rapports exportables pour démontrer un contrôle continu.

Jaume Puig, CTO

“Si votre équipe IT configure encore les ordinateurs portables manuellement, suit les licences SaaS dans des feuilles de calcul et révoque les accès manuellement lorsque des collaborateurs quittent l’entreprise, votre audit échouera.”

Mettez en œuvre les exigences de NIS2 sans effort

Allez au-delà des contrôles : respectez les délais de notification, réduisez le risque lié aux tiers et rétablissez rapidement l’activité.

Préparation au signalement des incidents

Identifiez les actifs concernés, consignez les actions menées et exportez les éléments de preuve nécessaires.

Visibilité sur la chaîne d’approvisionnement et le Shadow IT

Identifiez les fournisseurs SaaS utilisés, les responsables associés et les personnes qui y ont accès.

Reprise opérationnelle et continuité

Réapprovisionnez les appareils et rétablissez rapidement des accès sécurisés avec une chronologie auditable.

Questions fréquentes

sur la directive NIS2