Pendant des années, choisir un MDM revenait essentiellement à se demander « combien d’appareils ai-je et combien me coûte leur gestion ». En 2026, cette question ne suffit plus.

L’entrée en vigueur de NIS2 a obligé des milliers d’entreprises de taille intermédiaire à respecter des niveaux de cybersécurité qui n’étaient auparavant exigés que des grandes entreprises. Traçabilité des endpoints, contrôle des accès, réponse aux incidents et, surtout, capacité à le prouver avec des éléments tangibles. À cela s’ajoute le Règlement européen sur l’IA, dont les obligations relatives aux systèmes à haut risque entreront en application cet été et concernent directement de nombreuses fonctionnalités « intelligentes » déjà intégrées par défaut dans les MDM.

Dans cet article, nous analysons les meilleures solutions MDM de 2026 pour vous aider à trouver celle qui correspond le mieux à votre entreprise, tant sur le plan fonctionnel que sur celui de la conformité réglementaire.

Tableau comparatif : les meilleurs logiciels MDM

| Logiciel | Idéal pour | Plateforme | Zero-touch | BYOD | SIRH | Gestion SaaS | Données |

| Factorial IT | Flottes mixtes avec cycle de vie IT-RH | macOS, Windows, Linux, iOS, Android | ✅ Oui | ✅ Oui | ✅ Native | ✅ Oui | UE |

| Microsoft Intune | Écosystème Microsoft 365 | Windows, macOS, iOS, Android, Linux | ✅ Oui (Autopilot) | ✅ Oui | ⚠️ Via Azure AD | ❌ Non | Région UE disponible |

| Jamf | Flottes 100 % Apple | macOS, iOS, iPadOS, tvOS | ✅ Oui (ABM) | ✅ Oui | ⚠️ Limitée | ❌ Non | Région UE disponible |

| Hexnode UEM | Flottes mixtes avec modèles préconfigurés | Windows, macOS, iOS, Android, ChromeOS | ✅ Oui | ✅ Oui | ⚠️ Limitée | ❌ Non | Région UE disponible |

| NinjaOne | Équipes IT avec RMM existant | Windows, macOS, Linux, iOS, Android | ✅ Oui | ✅ Oui | ❌ Non | ❌ Non | Région UE disponible |

| Mosyle | Entreprises Apple-first et éducation | macOS, iOS, iPadOS, tvOS | ✅ Oui (ABM) | ✅ Oui | ❌ Non | ❌ Non | Principalement US |

| Scalefusion | Bornes, TPV et équipes terrain | Windows, macOS, iOS, Android, Linux | ✅ Oui | ✅ Oui | ❌ Non | ❌ Non | Principalement US |

| Rippling IT | Entreprises utilisant déjà Rippling SIRH | macOS, Windows, iOS, iPadOS | ✅ Oui | ✅ Oui | ✅ Native | ✅ Oui | Principalement US |

| Iru (anciennement Kandji) | Apple-first avec configuration déclarative | macOS, iOS, iPadOS, tvOS | ✅ Oui (ABM) | ✅ Oui | ⚠️ Limitée | ❌ Non | Principalement US |

| Miradore | Budget très serré | iOS, Android, Windows, macOS | ⚠️ Partiel | ✅ Oui | ❌ Non | ❌ Non | Région UE disponible |

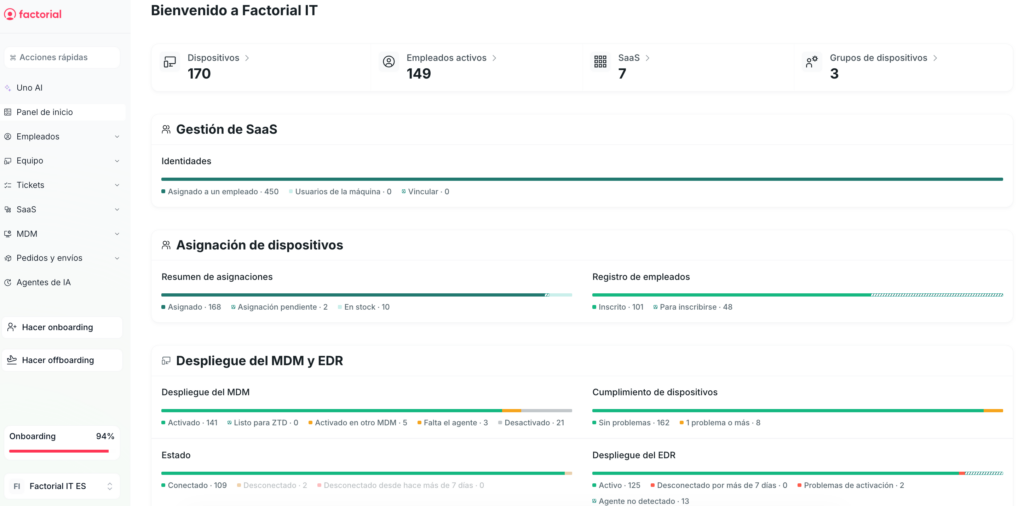

1. Factorial IT

Idéal pour : équipes IT d’entreprises européennes en croissance et de taille intermédiaire qui gèrent des flottes mixtes (macOS, Windows, Linux, iOS, Android) et souhaitent automatiser le provisionnement et le déprovisionnement des endpoints et des accès à partir des changements dans le SIRH.

Factorial IT combine gestion des appareils, contrôle des accès SaaS et provisionnement du cycle de vie du collaborateur sur une même plateforme. Ce qui le distingue des MDM traditionnels, ce n’est pas tant la gestion de l’endpoint (qu’il assure également) mais le fait que le cycle de vie de l’appareil est connecté au SIRH dès le départ. Lorsqu’une embauche, un changement de service ou un départ est enregistré, l’IT peut déclencher le provisionnement ou le déprovisionnement de l’appareil, des licences SaaS et des droits d’accès sans devoir jongler entre une demi-douzaine de systèmes différents. Données et support en Europe.

Fonctionnalités MDM principales

- Enrollment zero-touch multiplateforme : intégration avec Apple Business Manager et Automated Device Enrollment pour macOS, iOS et iPadOS. Windows Autopilot pour les appareils Windows. Les appareils se configurent automatiquement dès le premier démarrage avec les profils, applications et identifiants d’entreprise déjà appliqués.

- Profils de configuration : application de politiques de sécurité, restrictions, certificats, profils Wi-Fi et VPN depuis la console. Conformité alignée sur les référentiels de sécurité standards.

- Chiffrement de disque avec séquestre des clés : activation et application forcée de FileVault sur macOS et BitLocker sur Windows, avec séquestre centralisé des clés de récupération pour que l’équipe IT puisse restaurer l’accès sans perte de données.

- Gestion des mises à jour et des correctifs : application forcée des mises à jour du système d’exploitation, fenêtres de maintenance configurables et suivi de l’état de mise à jour de l’ensemble de la flotte.

- Inventaire en temps réel : visibilité sur les applications installées, les versions utilisées, le matériel de chaque appareil et son état de conformité, sans dépendre de rapports programmés.

- Surveillance des vulnérabilités (CVE) : corrélation automatique entre les logiciels installés sur la flotte et les bases de données publiques de vulnérabilités pour détecter les endpoints exposés à des CVE connus.

- Déploiement d’applications : Apple VPP pour macOS et iOS, Managed Google Play pour Android et packages MSI/PKG pour Windows. Attribution basée sur des groupes d’utilisateurs ou d’appareils.

- Commandes à distance : verrouillage, effacement, localisation, redémarrage et exécution de scripts personnalisés sur macOS, Windows et Linux depuis la console.

- Automatisation IT-SIRH : l’embauche, le changement de poste ou le départ enregistré dans le SIRH déclenche le provisionnement ou le déprovisionnement de l’endpoint, des licences SaaS et des accès d’entreprise, sans ticket manuel.

- Gestion des applications SaaS intégrée : visibilité et contrôle des licences SaaS depuis la même plateforme que celle qui gère les endpoints.

- Plateforme et données opérées depuis l’Europe : avec support aux horaires européens inclus.

Ce qui le rend différent

La plupart des MDM traitent l’appareil comme une entité indépendante du collaborateur qui l’utilise. Factorial IT inverse cette approche, car l’endpoint est un attribut supplémentaire de la fiche du collaborateur, au même titre que son adresse e-mail ou son poste. Lorsque les RH mettent à jour cette fiche, l’IT ne reçoit pas un ticket, mais le nouvel état déjà appliqué sur l’appareil, les licences et les accès. Pour une équipe IT qui orchestrait manuellement ce cycle entre trois ou quatre consoles, le changement est opérationnel, pas cosmétique.

Limites

- Pas de prise en charge de ChromeOS. Si vous avez des Chromebooks dans votre parc, il faudra compléter avec un autre outil.

- Le catalogue d’intégrations avec les outils de ticketing, SIEM et autres systèmes tiers s’étoffe, mais reste plus limité que celui d’Intune ou Jamf. Si votre stack est très spécifique, il vaut mieux vérifier au préalable quels connecteurs sont déjà disponibles.

- La vraie valeur se révèle lorsque Factorial IT fonctionne avec Factorial SIRH. En tant que MDM autonome, il fonctionne, mais c’est comme acheter un Thermomix uniquement pour faire de la purée.

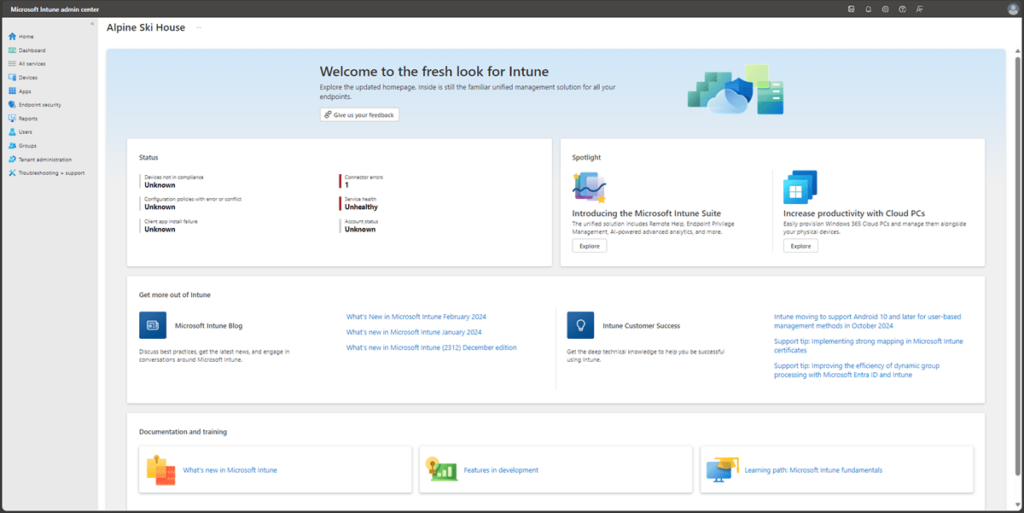

2. Microsoft Intune

Idéal pour : organisations déjà ancrées dans l’écosystème Microsoft 365 qui souhaitent consolider la gestion des endpoints sans ajouter un fournisseur supplémentaire à leur stack.

Intune est la solution de Microsoft pour la gestion unifiée des endpoints et, pour toute entreprise disposant de licences E3 ou E5, le chemin de moindre résistance. Sa force réside dans l’intégration native avec Azure AD, Microsoft 365, Defender for Endpoint et Windows Autopilot. Quand ces briques sont déjà en place dans votre architecture, Intune s’intègre quasiment tout seul. La contrepartie, c’est qu’il faut un certain temps pour maîtriser la console.

Fonctionnalités MDM principales

- Windows Autopilot zero-touch : déploiement automatisé sur les appareils Windows avec des profils d’enrollment qui configurent l’appareil dès le premier démarrage sans intervention de l’utilisateur.

- Politiques d’accès conditionnel avec Azure AD : règles combinant l’état de l’appareil, la localisation et la conformité pour autoriser ou bloquer l’accès aux ressources d’entreprise. Par exemple, un commercial qui tente d’ouvrir SharePoint depuis un PC portable sans BitLocker activé se voit refuser l’accès jusqu’à ce que le chiffrement soit conforme à la politique.

- Gestion des applications Win32 : empaquetage au format .intunewin avec détection des prérequis, règles de dépendance et attribution par groupes d’utilisateurs ou d’appareils.

- Configuration Service Providers (CSP) : l’API déclarative que Microsoft expose pour appliquer des paramètres Windows depuis un MDM sans recourir aux GPO. Elle couvre pratiquement tous les paramètres configurables du système.

- Gestion BitLocker avec séquestre des clés : activation forcée du chiffrement de disque avec séquestre des clés de récupération dans Azure AD et rapports de conformité.

- Update Rings pour Windows Update for Business : échelonnement des correctifs par anneaux de déploiement avec fenêtres de maintenance et délais configurables.

- App Protection Policies pour le BYOD : protection des données d’entreprise sur les appareils personnels sans nécessiter un enrollment complet de l’appareil.

- Remédiations proactives : scripts PowerShell qui détectent et corrigent automatiquement les écarts de configuration sans intervention manuelle.

- Prise en charge multi-OS : gestion des appareils Windows, macOS, iOS, Android et Linux depuis une seule console.

- Plan 1 inclus dans Microsoft 365 : accès au MDM de base avec les licences E3, E5, F1, F3 et Business Premium sans surcoût.

Ce qui le rend différent

La puissance des politiques d’accès conditionnel combinées à l’identité. Configurer une règle du type « seuls les appareils chiffrés et à jour peuvent accéder à SharePoint en dehors du bureau » est trivial dans Intune, et cette couche de défense est réellement précieuse dans les environnements hybrides où Azure AD est déjà en place.

Limites

- Courbe d’apprentissage prononcée. L’Intune Admin Center est dense et peu intuitif pour les équipes IT qui ne s’y consacrent pas à temps plein. Il nécessite une expertise spécifique.

- La gestion des appareils Apple et Android, bien que fonctionnelle, reste en retrait par rapport aux solutions spécialisées en termes de profondeur de contrôle.

- Les add-ons (Plan 2, Intune Suite) alourdissent considérablement la facture pour accéder à Remote Help, Advanced Analytics ou à la gestion d’appareils spécialisés.

➡️ Découvrez les meilleures alternatives à Microsoft Intune.

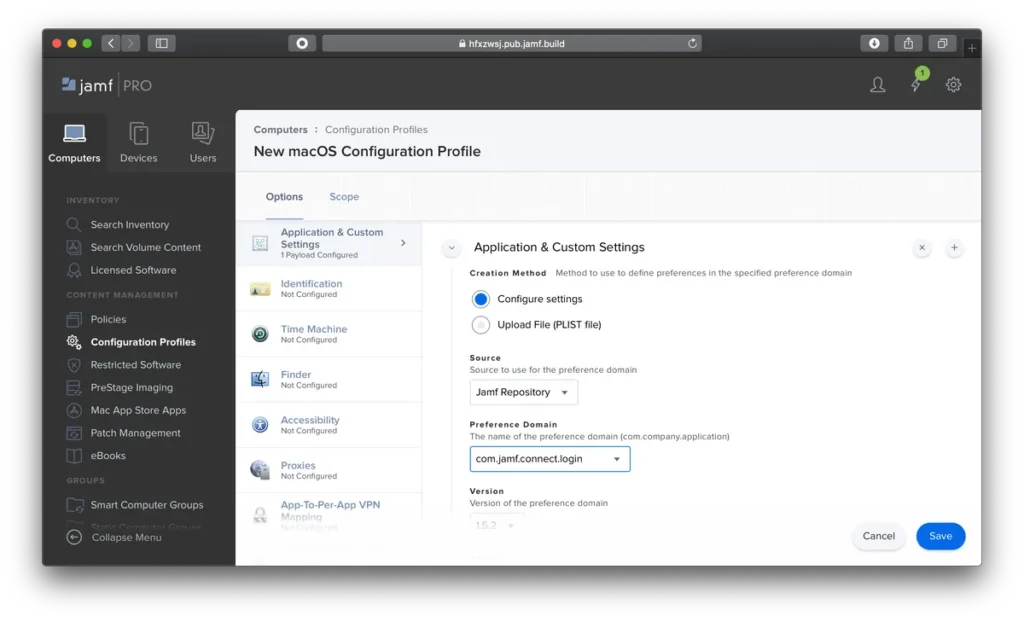

3. Jamf

Idéal pour : entreprises disposant d’une flotte 100 % Apple qui ont besoin du niveau de contrôle le plus poussé sur macOS, iOS, iPadOS et tvOS.

Jamf est positionné depuis des années comme l’une des références en matière de gestion des appareils Apple, et ce n’est pas sans raison. Son intégration avec Apple Business Manager fonctionne bien, le catalogue de configurations est large et couvre des aspects que d’autres plateformes ne prennent pas toujours en compte. De plus, il bénéficie d’une communauté technique active qui facilite la résolution des problèmes au quotidien. Cela dit, ce n’est ni bon marché, ni particulièrement simple à administrer, ni le meilleur choix si votre parc d’appareils dépasse l’écosystème Apple.

Fonctionnalités MDM principales

- PreStage Enrollments via Apple Business Manager : provisionnement zero-touch dès le déballage, avec profils et applications appliqués automatiquement au premier démarrage de l’appareil.

- Smart Groups dynamiques : regroupement automatique des appareils selon des critères d’inventaire qui déclenchent des politiques sans intervention manuelle. Par exemple, un groupe contenant « tous les MacBook Pro avec une version de macOS inférieure à 14.0 et sans FileVault activé » lance automatiquement le correctif et le chiffrement dès qu’un appareil correspond à ces conditions.

- Jamf Composer : outil permettant d’empaqueter des applications et des configurations personnalisées sous forme de packages PKG prêts à être déployés sur la flotte.

- Self Service d’entreprise : portail où les utilisateurs finaux peuvent installer les applications approuvées par l’IT sans ouvrir de ticket ni solliciter l’équipe technique.

- Profils de configuration avancés : contrôle granulaire sur la quasi-totalité des réglages natifs de macOS et iOS, y compris les extensions système et les kernel extensions.

- Patch Management automatisé : suivi des versions et déploiement des mises à jour pour les applications tierces courantes sans intervention manuelle.

- Jamf Protect et Jamf Connect (add-ons) : Protect offre la détection des menaces endpoint native macOS et Connect gère l’identité et les mots de passe d’entreprise.

- Gestion FileVault avec séquestre des clés : activation et contrôle du chiffrement de disque avec séquestre institutionnel des clés de récupération.

- Communauté active (Jamf Nation) : référentiel de ressources, scripts et recettes d’automatisation maintenu par la communauté d’administrateurs.

Ce qui le rend différent

Le niveau de détail dans les politiques spécifiques à macOS. Certains flux de provisionnement complexes qui, sur d’autres plateformes, nécessitent des scripts et des solutions de contournement, se résument à une case à cocher dans Jamf. Si votre réalité se limite à « uniquement des Mac et des iPad », vous découvrirez des fonctionnalités que seul Jamf gère correctement, et vous ne le regretterez pas.

Limites

- Apple uniquement. Pas de gestion de Windows, Android ni Linux. Les entreprises avec des flottes mixtes doivent obligatoirement recourir à un second MDM.

- Tarif élevé par rapport aux alternatives multiplateformes, en particulier pour les parcs de moins de 200 appareils.

- La complexité requiert des administrateurs ayant une expertise spécifique Jamf, ce qui augmente le coût total de possession.

➡️ Découvrez les meilleures alternatives à Jamf.

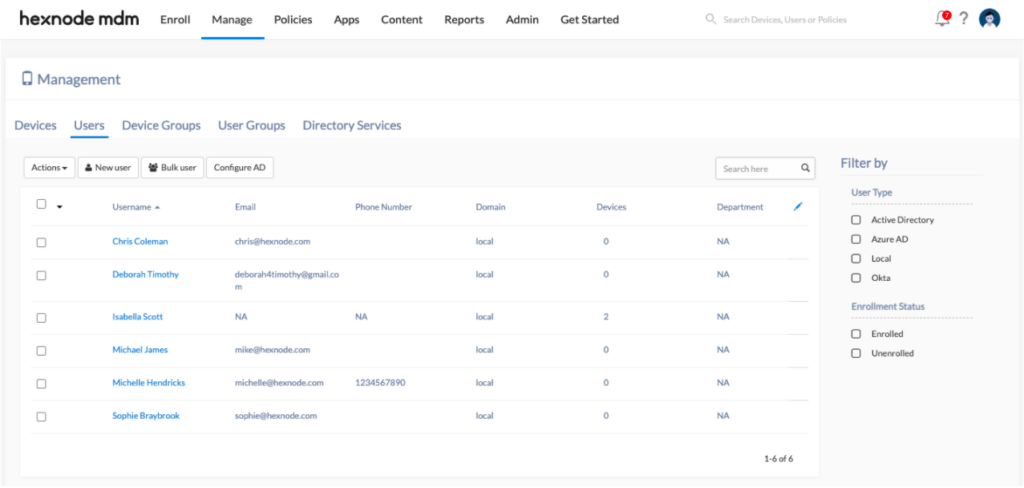

4. Hexnode UEM

Idéal pour : équipes IT qui gèrent des flottes multiplateformes et ont besoin de modèles préconfigurés pour déployer rapidement sans configuration complexe.

Hexnode est compatible avec Windows, macOS, iOS, Android, tvOS, Fire OS et ChromeOS. Mais ce qui le différencie, ce n’est pas tant cette couverture (d’autres concurrents la proposent aussi) que sa bibliothèque de modèles de politiques préconfigurés. Pour une équipe IT aux ressources limitées, partir d’un modèle de type « BYOD Android » ou « borne iPad » et n’ajuster que le nécessaire est très différent de tout configurer à partir de zéro. Cela se traduit par des délais de déploiement plus courts et moins de friction lors de la mise en service.

Fonctionnalités MDM principales

- Enrollment zero-touch multiplateforme : intégration avec Apple Business Manager, Android Zero-Touch, Samsung Knox et Windows Autopilot pour que les appareils se configurent automatiquement dès le premier démarrage.

- Modèles de politiques préconfigurés : configurations prêtes à l’emploi pour les cas d’usage courants tels que borne, BYOD, appareils partagés et COPE, qui réduisent le temps de déploiement et les risques d’erreurs.

- Android Enterprise complet : prise en charge de Work Profile, Fully Managed et Dedicated Device, couvrant du BYOD aux appareils à usage dédié.

- Kiosk Lockdown avancé : verrouillage en mode single-app ou multi-app avec navigateur web filtré et restrictions matérielles telles que caméra, USB et boutons physiques.

- Gestion de contenu d’entreprise : distribution de documents vers les appareils avec restrictions de consultation et contrôle des droits d’accès.

- Geofencing et politiques basées sur la localisation : application automatique de configurations et de restrictions en fonction de la localisation physique de l’appareil.

- Déploiement d’applications d’entreprise : distribution via Managed Google Play, Apple VPP et packages MSI/EXE sous Windows, avec attribution par groupes d’utilisateurs ou d’appareils.

- Remote View et Remote Control : assistance à distance des utilisateurs finaux directement depuis la console, sans outils tiers.

- Prise en charge de ChromeOS : gestion des appareils Chromebook, une compatibilité que plusieurs concurrents de cette liste ne proposent pas.

- Cinq formules tarifaires : structure flexible qui permet d’ajuster la dépense aux besoins réels de chaque équipe.

Ce qui le rend différent

Sa bibliothèque de modèles préconfigurés. Cela peut sembler être un détail, mais cela fait une réelle différence lorsque l’équipe IT n’a pas quelqu’un dédié exclusivement à la gestion des endpoints. Configurer une politique Android Work Profile dans Hexnode prend quelques minutes, pas des heures. Et c’est cette rapidité qui fait la différence entre un déploiement qui part cet après-midi et un autre qui reste dans la liste des tâches en attente jusqu’au mois prochain.

Limites

- Les fonctionnalités de sécurité avancées (gestion des certificats, VPN par application, contrôle granulaire des applications) ne sont disponibles que dans les formules Enterprise et Ultra.

- Les intégrations avec les SIRH et les outils d’IT service management sont limitées par rapport aux plateformes plus complètes.

- Le support peut être lent avec les formules d’entrée de gamme, en particulier sur les fuseaux horaires européens.

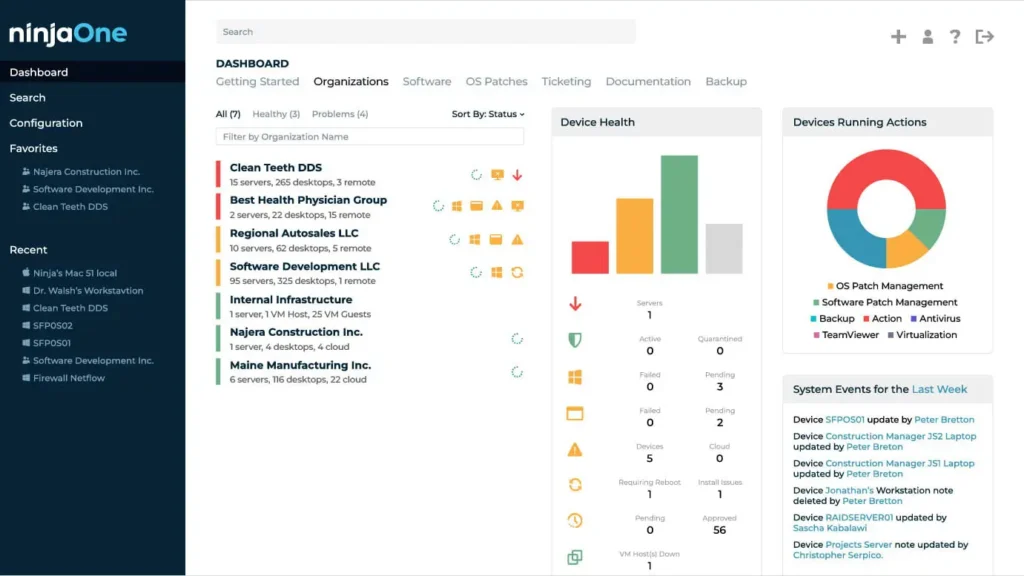

5. NinjaOne

Idéal pour : équipes IT internes et MSP qui utilisent déjà NinjaOne comme RMM et souhaitent étendre leur gestion aux appareils mobiles sans ajouter une seconde console.

NinjaOne est né comme outil de RMM (gestion à distance de serveurs et d’endpoints Windows) et a progressivement étendu ses capacités vers le domaine du MDM avec la prise en charge d’Android, iOS, macOS et Linux. Pour les équipes qui l’utilisent déjà pour surveiller leurs serveurs, intégrer la gestion des mobiles et des portables dans la même console est une extension logique. Et tout consolider en un seul outil est, dans la pratique, l’un des moyens les plus simples de rationaliser les opérations d’une équipe IT aux ressources limitées.

Fonctionnalités MDM principales

- Patching automatisé multiplateforme : mise à jour de Windows, macOS et Linux avec des politiques granulaires par anneaux de déploiement et fenêtres de maintenance configurables.

- Software Deployment : déploiement de packages MSI, EXE, PKG et scripts personnalisés avec tentatives automatiques et vérification de l’installation.

- Scripting avancé hérité du module RMM : exécution de scripts PowerShell, Bash et autres sur l’ensemble de la flotte, avec planification et automatisation des tâches récurrentes.

- Surveillance en temps réel : alertes personnalisables sur l’état matériel, logiciel et sécuritaire de chaque appareil de la flotte.

- Accès à distance intégré (NinjaOne Remote) : assistance à distance depuis la console elle-même, sans avoir à souscrire à des outils externes comme TeamViewer ou AnyDesk.

- Gestion des politiques MDM pour iOS et Android : enrollment, profils de configuration et commandes à distance pour les appareils mobiles depuis la même plateforme.

- Inventaire automatique du matériel et des logiciels : visibilité complète sur ce qui est installé sur chaque appareil, avec historique des changements.

- Sauvegarde intégrée (add-on) : sauvegardes des endpoints configurables directement depuis la console.

- Modèle tarifaire pay-per-device : structure flexible avec paiement par appareil et remises sur volume.

Ce qui le rend différent

Pour les équipes IT qui passent leur journée à alterner entre le patching d’un Windows Server et la résolution d’un problème Outlook sur le téléphone d’un commercial, tout avoir dans une seule console simplifie considérablement le quotidien. De plus, l’interface est bien pensée pour les opérations courantes. Ce n’est pas la plus esthétique du marché, mais c’est l’une des plus efficaces pour trouver ce dont on a besoin et agir rapidement.

Limites

- Les capacités MDM mobiles sont plus récentes et moins abouties que celles de gestion des endpoints traditionnels.

- Pas de gestion SaaS ni de provisionnement d’accès. C’est un outil de gestion d’appareils pur.

- Les tarifs ne sont pas publics et nécessitent un contact commercial, ce qui complique la comparaison lors de la phase initiale d’évaluation.

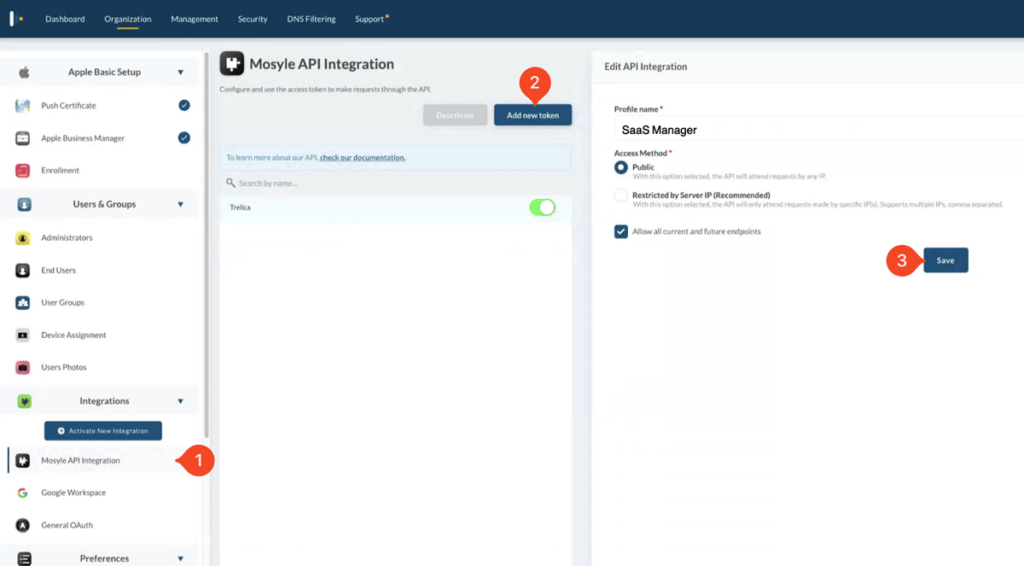

6. Mosyle

Idéal pour : entreprises Apple-first et établissements d’enseignement qui recherchent une alternative à Jamf avec des tarifs plus agressifs et un package tout-en-un.

Mosyle s’est positionné comme l’une des alternatives les plus solides en matière de gestion exclusive des appareils Apple. Son principal avantage par rapport aux autres concurrents est son approche de plateforme unifiée. Là où d’autres solutions facturent séparément les différents modules (antimalware, identité, filtrage DNS), Mosyle intègre tout dans la même formule à un prix nettement inférieur. Il est issu du secteur éducatif, mais les versions Business Premium et Fuse sont clairement orientées vers les petites et moyennes entreprises avec des flottes Mac.

Fonctionnalités MDM principales

- Automated Device Enrollment via Apple Business Manager : provisionnement zero-touch avec des flux simplifiés pour que les appareils arrivent configurés dès le premier démarrage.

- Mosyle Fuse comme plateforme unifiée : un seul produit qui combine MDM, protection endpoint (antimalware), gestion de l’identité (authentification unifiée) et filtrage DNS, sans modules supplémentaires.

- AutoPatch pour les applications tierces : mise à jour automatique de plus de 200 applications courantes sur macOS sans intervention de l’équipe IT.

- Profils de configuration complets : gestion granulaire de macOS, iOS et iPadOS avec prise en charge native des dernières versions Apple Silicon.

- Mosyle Hardening : application des benchmarks CIS aux appareils macOS en un seul clic pour répondre aux normes de sécurité sans configuration manuelle.

- Gestion des applications via Apple VPP : achat et déploiement centralisés d’applications depuis l’App Store avec attribution par utilisateur ou appareil.

- FileVault avec séquestre des clés : activation du chiffrement de disque et séquestre institutionnel des clés de récupération.

- Formule gratuite jusqu’à 30 appareils Apple : option fonctionnelle pour les petites équipes qui souhaitent tester la plateforme sans engagement.

- Outils spécifiques pour l’éducation : fonctionnalités conçues pour la gestion d’appareils en environnement scolaire et dans les établissements d’enseignement.

Ce qui le rend différent

Ce qui est inclus pour le prix proposé. Là où d’autres solutions facturent séparément l’antimalware, la gestion de l’identité et le filtrage DNS, Mosyle intègre tout dans une même formule. Pour une entreprise Apple avec 80 appareils qui préfère éviter de gérer plusieurs fournisseurs en parallèle, la différence en termes de coût et de simplicité opérationnelle est notable.

Limites

- Apple uniquement. Pas de prise en charge de Windows, Android ni Linux.

- L’orientation éducation fait que certaines fonctionnalités enterprise sont moins abouties que celles de Jamf Pro.

- Données hébergées principalement sur une infrastructure américaine, ce qui peut compliquer la conformité pour les entreprises européennes soumises à des exigences strictes de résidence des données.

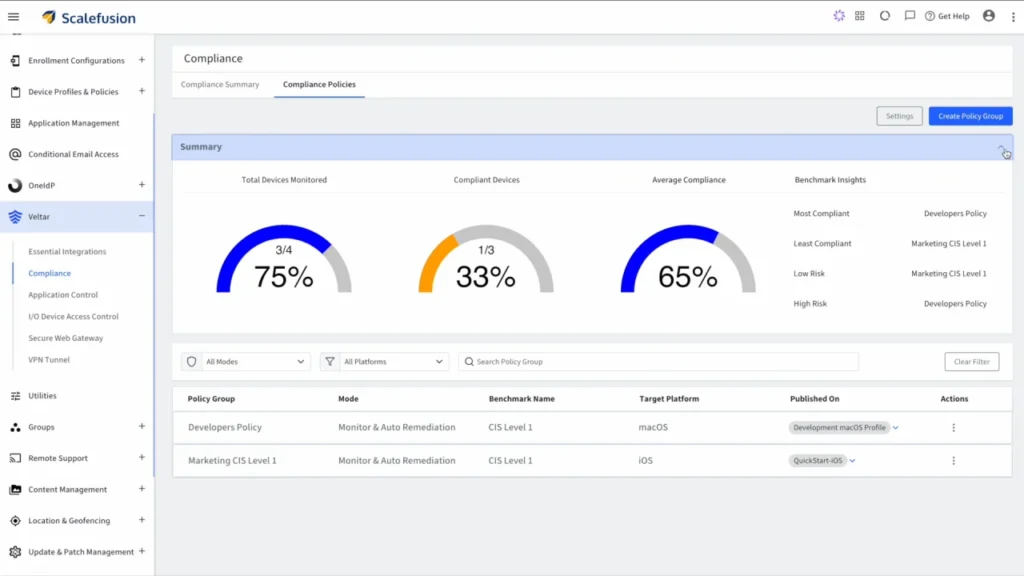

7. Scalefusion

Idéal pour : entreprises qui gèrent des appareils dédiés tels que des bornes, des terminaux de point de vente, des équipements terrain ou des appareils partagés.

Scalefusion se concentre sur la gestion d’appareils dédiés. Tablettes en magasin, terminaux d’entrepôt, téléphones de livreurs. Son point fort est le contrôle à distance en temps réel, avec terminal distant, enregistrement de sessions et transfert de fichiers. Le tout pensé pour intervenir sur des appareils auxquels l’équipe IT ne peut pas accéder physiquement.

Fonctionnalités MDM principales

- Contrôle à distance en temps réel : streaming de l’appareil, terminal distant avec enregistrement de session et transfert de fichiers pour résoudre les incidents sans accès physique.

- Mode borne avancé : verrouillage single-app et multi-app sur Android, iOS et Windows avec contrôle granulaire des éléments d’interface visibles par l’utilisateur.

- Scalefusion DeepDive : diagnostic à distance des appareils Android avec informations détaillées sur le matériel, le réseau et les performances depuis la console.

- Geofencing et suivi par localisation : suivi des flottes terrain avec alertes automatiques lorsqu’un appareil sort de sa zone assignée.

- Déploiement d’applications d’entreprise : distribution d’apps et sideloading d’APK sur Android avec options de mise à jour silencieuse sans intervention de l’utilisateur.

- Profils de configuration et politiques de sécurité : gestion centralisée des mots de passe, Wi-Fi, VPN, messagerie et restrictions d’appareil.

- Content Management : distribution de documents vers les appareils avec restrictions d’impression et de partage pour protéger les informations sensibles.

- ProSurf (navigateur administré) : navigateur avec liste blanche d’URL autorisées, conçu pour les cas d’usage de bornes et d’appareils en accès public.

- Intégration avec Azure AD : enrollment automatisé des appareils via Azure Active Directory.

Ce qui le rend différent

Le terminal distant avec enregistrement de session. Pour les équipes de support qui assistent des travailleurs terrain et doivent documenter chaque intervention en vue d’audits, disposer de l’enregistrement de session nativement n’est pas un bonus, c’est un besoin couvert sans outil supplémentaire.

Limites

- Pas de fonctionnalités de self-service pour les utilisateurs finaux, ce qui fait reposer toute la gestion sur l’équipe IT.

- L’interface d’administration peut être écrasante en raison du nombre d’options disponibles. Ce n’est pas le choix le plus adapté si vous recherchez la simplicité.

- Les intégrations avec les SIRH et les outils de gestion du cycle de vie du collaborateur sont minimales.

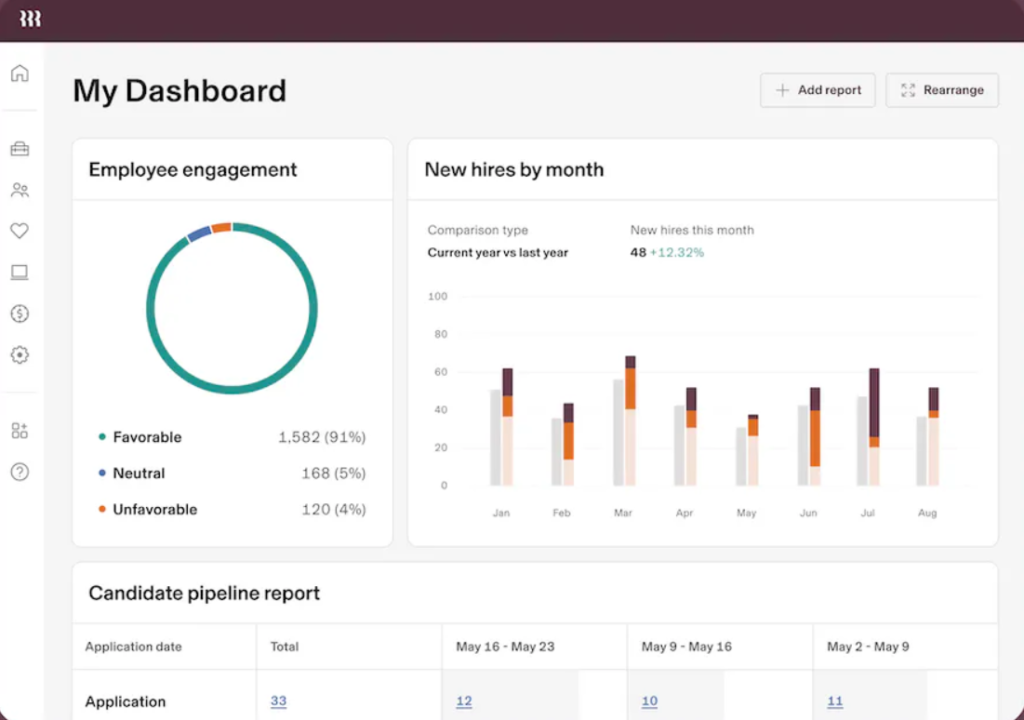

8. Rippling IT

Idéal pour : entreprises qui utilisent déjà Rippling comme SIRH et souhaitent étendre l’automatisation du cycle de vie du collaborateur à la gestion des appareils.

Rippling réunit sur une même plateforme SIRH, paie, IT et finances. Son module IT suit cette même logique et connecte la gestion de l’appareil directement à la fiche du collaborateur. Lors de l’intégration d’une personne, Rippling peut lui expédier l’ordinateur portable depuis son propre entrepôt, le configurer selon son poste et lui attribuer les accès SaaS correspondants. Lorsque cette personne quitte l’entreprise, le processus s’inverse automatiquement. C’est une proposition puissante, même si sa valeur réelle dépend du degré d’adoption de Rippling comme plateforme centrale.

Fonctionnalités MDM principales

- Enrollment zero-touch lié au collaborateur : intégration avec Apple Business Manager et Windows Autopilot connectée directement à la fiche du collaborateur dans Rippling pour un provisionnement automatique dès l’embauche.

- Politiques automatiques basées sur le poste : configurations de sécurité et accès appliqués en fonction du service, de la localisation ou du poste du collaborateur, sans intervention manuelle.

- Chiffrement de disque forcé avec séquestre des clés : activation automatique de FileVault et BitLocker avec séquestre centralisé des clés de récupération.

- Déploiement d’applications par poste : installation silencieuse de logiciels en fonction du poste du collaborateur, sans demande ni ticket nécessaire.

- Commandes à distance : verrouillage, effacement et localisation des appareils perdus ou volés depuis la console.

- Logistique matérielle gérée : stockage, expédition, récupération et reconditionnement des appareils via l’infrastructure propre de Rippling, avec un coût additionnel par prestation.

- Gestion des accès SaaS intégrée : attribution et révocation automatiques des licences SaaS depuis la même plateforme lors de l’embauche ou du départ d’un collaborateur.

- Flux d’onboarding unifiés : processus d’intégration qui connecte IT, RH et finances dans un seul flux automatisé.

Ce qui le rend différent

L’automatisation complète de l’onboarding. Depuis l’enregistrement d’un collaborateur dans le SIRH jusqu’à la réception de l’ordinateur portable configuré chez lui, le processus peut fonctionner sans intervention manuelle. Pour les entreprises avec des équipes distribuées et un turnover fréquent, cette automatisation réduit considérablement la charge opérationnelle du département IT.

Limites

- Tarif nettement plus élevé que les MDM purs. Le module de gestion des appareils démarre à ~8 $/utilisateur/mois.

- La valeur réelle ne se révèle que si vous utilisez déjà Rippling comme SIRH. En tant que MDM autonome, le rapport coût-fonctionnalité est défavorable.

- Profondeur de contrôle moindre au niveau de la configuration des appareils par rapport aux outils MDM spécialisés.

- Présence limitée en Europe avec une absence de support dans plusieurs langues européennes et une couverture réglementaire locale réduite.

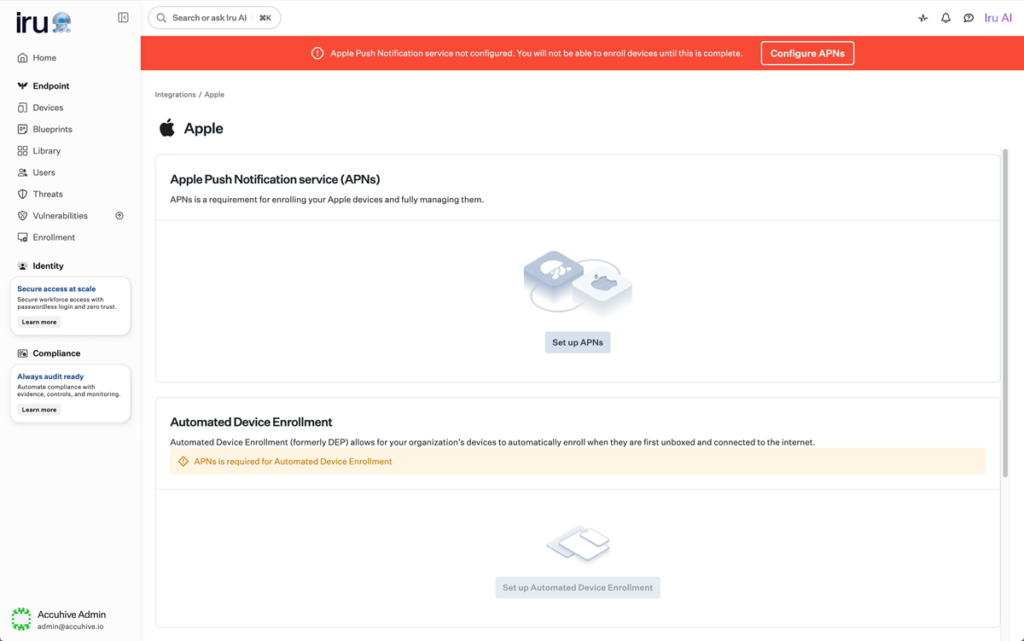

9. Iru (anciennement Kandji)

Idéal pour : équipes IT d’entreprises Apple-first qui recherchent une automatisation avancée basée sur des modèles de configuration qui maintiennent l’état de l’appareil de manière autonome.

Iru est le nouveau nom de Kandji. Le rebranding est récent et de nombreuses équipes le connaissent encore sous son ancien nom. Sa proposition principale repose sur les blueprints. Ce sont des modèles qui combinent profils, scripts, applications et contrôles de conformité dans un même flux réutilisable. Ils fonctionnent selon une approche déclarative. Au lieu d’exécuter une séquence d’étapes à chaque fois, vous définissez l’état final attendu de l’appareil et la plateforme se charge de le maintenir. Si elle détecte un écart, elle le corrige automatiquement.

Fonctionnalités MDM principales

- Blueprints (modèles déclaratifs) : flux réutilisables qui combinent profils, scripts, applications et contrôles de conformité dans une seule configuration. Par exemple, un blueprint « Design » peut définir macOS à jour dans sa dernière version, FileVault activé, Figma et Adobe Creative Cloud installés et blocage des navigateurs non approuvés. Si quelqu’un désinstalle Figma, la plateforme la réinstalle automatiquement.

- Liftoff (onboarding guidé) : expérience de premier démarrage pour l’utilisateur final avec suivi visuel étape par étape, sans nécessiter l’intervention de l’équipe IT.

- Auto Apps : mise à jour automatique de plus de 200 applications tierces courantes sur macOS sans que l’administrateur ait à gérer les versions manuellement.

- Bibliothèque de contrôles de sécurité préconfigurés : plus de 150 contrôles alignés sur les benchmarks CIS et NIST, prêts à être appliqués sans configuration préalable.

- Passport (gestion de l’identité) : synchronisation des mots de passe entre l’annuaire d’entreprise et le compte local de l’appareil pour unifier l’accès de l’utilisateur.

- Remédiation automatique de la conformité : correction autonome lorsqu’un appareil s’écarte de l’état défini dans son blueprint, sans intervention manuelle.

- EDR natif (add-on) : détection et réponse aux menaces sur l’endpoint, intégrées à la même plateforme sous forme de module complémentaire.

- Device Harmony : visibilité unifiée de l’état de sécurité de l’ensemble de la flotte Apple depuis un seul tableau de bord.

Ce qui le rend différent

Les blueprints. Vous définissez comment chaque appareil doit être configuré et la plateforme se charge de maintenir cet état. Si quelque chose change ou dévie, c’est corrigé automatiquement. Cela réduit une bonne partie des incidents du type « ce Mac n’est pas conforme à la politique », car le système les résout avant même qu’ils n’arrivent à l’équipe IT.

Limites

- Apple uniquement. Pas de gestion de Windows, Android ni Linux.

- Tarif plus élevé que d’autres MDM exclusivement Apple comme Mosyle, notamment pour macOS.

- Le rebranding récent de Kandji en Iru génère de la confusion sur le marché et une partie de la documentation publique est encore en cours de transition.

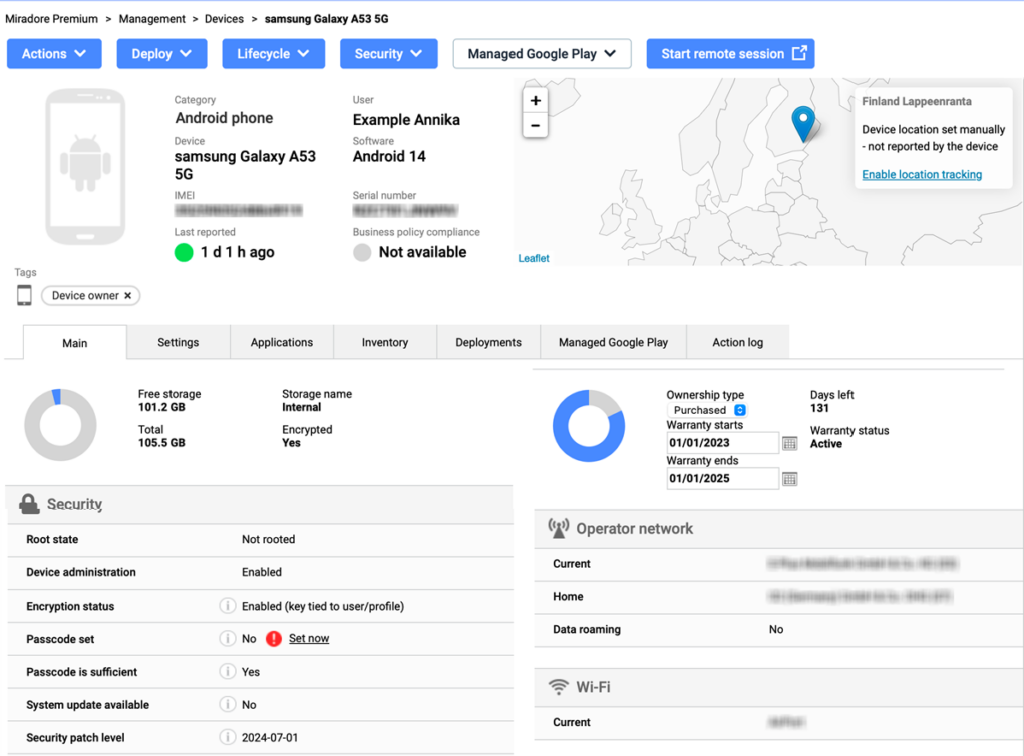

10. Miradore

Idéal pour : équipes IT avec un budget très serré qui ont besoin d’un MDM fonctionnel sans la complexité d’une solution enterprise.

Miradore propose une formule gratuite qui fonctionne réellement et une interface simple, ce qui en fait un bon point d’entrée pour les entreprises qui n’ont jamais géré leurs appareils de manière centralisée. Il couvre les fonctionnalités de base pour arrêter de gérer la flotte manuellement. En revanche, il a un plafond évident. Lorsque l’équipe a besoin de contrôles de sécurité avancés, d’intégrations avec le reste du stack IT ou d’une politique de patching formelle, les limites se font sentir et ce que l’on économise en licence finit par être investi en heures de travail manuel.

Fonctionnalités MDM principales

- Enrollment multiplateforme : inscription des appareils via Apple Business Manager, Android Enterprise et Windows, de manière manuelle ou automatisée.

- Profils de configuration de base : politiques de mots de passe, Wi-Fi, VPN, messagerie et restrictions d’appareil gérées depuis la console.

- Commandes à distance essentielles : verrouillage, effacement complet, effacement sélectif (données d’entreprise uniquement) et localisation des appareils.

- Chiffrement de disque avec séquestre des clés : activation de FileVault et BitLocker avec séquestre centralisé des clés de récupération, disponible dans la formule Premium+.

- Inventaire automatique du matériel et des logiciels : visibilité sur ce qui est installé sur chaque appareil avec des rapports programmables.

- Déploiement d’applications : distribution depuis l’App Store, Managed Google Play et packages MSI pour Windows avec attribution par groupes.

- Business Policies préconfigurées : modèles de configuration prêts à être appliqués à des groupes d’appareils sans partir de zéro.

- Formule gratuite sans limite stricte d’appareils : opérations MDM de base disponibles gratuitement pour les équipes qui débutent.

- Essai gratuit de 14 jours de la formule Premium+ : accès à l’ensemble des fonctionnalités avancées pour évaluer la plateforme avant de s’engager.

Ce qui le rend différent

Sa formule gratuite est réellement fonctionnelle, ce n’est pas une démo limitée comme c’est le cas de nombreux free tiers du secteur. Pour une entreprise qui souhaite commencer à gérer ses appareils de manière structurée sans supporter de coût dès le premier jour, Miradore est l’un des points d’entrée les plus accessibles.

Limites

- Les fonctionnalités avancées (intégration avec des outils tiers, support à distance natif) ne sont disponibles que dans la formule Premium+.

- Pas de capacités de gestion SaaS, de provisionnement d’accès ni d’automatisation du cycle de vie.

- La profondeur de contrôle reste en deçà de Hexnode, Jamf ou Intune. Ce n’est pas adapté aux entreprises ayant des exigences de sécurité strictes.